数学基础# 带余除法# 从小学数学开始,老师教过我们带余数的除法,例如 7 ÷ 3 = 2 … 1 7 ÷ 3 = 2…1 7 ÷ 3 = 2 … 1

对于任意整数 a a a n n n q q q r r r a = n × q + r , 0 ≤ r < n a = n \times q + r, \quad 0 \leq r < n a = n × q + r , 0 ≤ r < n

这里要求 余数必须是非负的,且必须小于除数 。数学上可以有负余数,但在计算机和密码学标准里,我们通常要求 r ≥ 0 r \ge 0 r ≥ 0

所以根据这个原理,− 17 m o d 5 = ? -17 \mod 5 = ? − 17 mod 5 = ? − 17 = 5 × ( − 4 ) + 3 -17 = 5 \times (-4) + 3 − 17 = 5 × ( − 4 ) + 3 3 3 3 − 2 -2 − 2 a a a 我们可以直接加除数 n n n q q q ,剩余的部分即为余数,即 r = a + n × q , a < 0 r = a + n \times q, \quad a<0 r = a + n × q , a < 0

因为 0 ≤ r < n 0 \le r<n 0 ≤ r < n 6 ÷ 5 = 1 … 1 6 \div 5 = 1 \dots 1 6 ÷ 5 = 1 … 1 11 ÷ 5 = 1 … 1 11 \div 5 = 1 \dots 1 11 ÷ 5 = 1 … 1

如果在除以同一个数 n n n a a a b b b a a a b b b n n n a ≡ b ( m o d n ) a \equiv b \pmod{n} a ≡ b ( mod n )

例如:

17 ≡ 2 ( m o d 5 ) 17 \equiv 2 \pmod{5} 17 ≡ 2 ( mod 5 ) 23 ≡ 2 ( m o d 7 ) 23 \equiv 2 \pmod{7} 23 ≡ 2 ( mod 7 ) 100 ≡ 2 ( m o d 7 ) 100 \equiv 2 \pmod{7} 100 ≡ 2 ( mod 7 ) 例如 11 ≡ 6 ( m o d 5 ) 11 \equiv 6 \pmod 5 11 ≡ 6 ( mod 5 )

11 = 5 × 2 + 1 11 = 5 \times 2 + 1 11 = 5 × 2 + 1 6 = 5 × 1 + 1 6 = 5 \times 1 + 1 6 = 5 × 1 + 1 n n n r r r 11 − 6 11 - 6 11 − 6 11 − 6 = 5 × 2 + 1 − ( 5 × 1 + 1 ) = 5 × 2 − 5 × 1 + ( 1 − 1 ) = 5 × 1 \begin{align*}

11 - 6 &= 5 \times 2 + 1 - (5 \times 1 + 1) \\

&= 5 \times 2 - 5 \times 1 + (1 - 1) \\

&= 5 \times 1

\end{align*} 11 − 6 = 5 × 2 + 1 − ( 5 × 1 + 1 ) = 5 × 2 − 5 × 1 + ( 1 − 1 ) = 5 × 1 我们可以发现,余数已经消失了,所以可以得到同余的一个推论:

如果在除以同一个数 n n n a a a b b b n n n n ∣ ( a − b ) n \mid (a - b) n ∣ ( a − b )

对于除数 n n n n n n a a a 0 ≤ r < n 0 \leq r < n 0 ≤ r < n n n n 剩余类 (Residue Classes) 。它的正式定义如下:

对于正整数 n n n n n n 剩余类 。余数为 r r r [ r ] n [r]_n [ r ] n r ˉ \bar{r} r ˉ

为什么我们还要折腾这些余数呢?我想一个合理的解释是计算机的存储是有限的。如果不取模,数字不断相乘会变得巨大无比,撑爆内存。通过取模,无论怎么算,结果永远在 0 0 0 n − 1 n-1 n − 1

此外,密码学需要把原来的信息(明文)弄得面目全非(密文)。模运算是一种很好的“搅拌机”。它很难逆向推导(比如我知道余数是 3,除数是 5,但我不知道原来的数是 3 还是 13 还是 10008)。这种 不可逆性 (在某些条件下)是公钥密码学(如 RSA)的基础。

我们前面推导减法规则:( a − b ) m o d n = 0 (a - b) \mod n = 0 ( a − b ) mod n = 0

( a + b ) m o d n = ( ( n × q a + r a ) + ( n × q b + r b ) ) m o d n = ( n × q a + n × q b + r a + r b ) m o d n = ( r a + r b ) m o d n = [ ( a m o d n ) + ( b m o d n ) ] m o d n \begin{align*}

(a + b) \mod &n = ((n \times q_a+r_a) + (n \times q_b+r_b)) \mod n \\

&= (n \times q_a + n \times q_b + r_a + r_b) \mod n \\

&= (r_a + r_b) \mod n \\

&= [(a \mod n) + (b \mod n)] \mod n

\end{align*} ( a + b ) mod n = (( n × q a + r a ) + ( n × q b + r b )) mod n = ( n × q a + n × q b + r a + r b ) mod n = ( r a + r b ) mod n = [( a mod n ) + ( b mod n )] mod n 同理,可以得到乘法:( a × b ) m o d n = [ ( a m o d n ) × ( b m o d n ) ] m o d n (a \times b) \mod n = [(a \mod n) \times (b \mod n)] \mod n ( a × b ) mod n = [( a mod n ) × ( b mod n )] mod n

群、环、域# 我们重新回顾数学中的基础概念:

集合 (Set) :一堆数字(或其他元素)的合集。例如:整数集合 Z \mathbb{Z} Z 运算 (Operation) :一种处理元素的方法。例如:加法 (+ + + × \times × 我们现在要重新定义一个集合中的运算及其遵守的规则。以 整数集合和加法运算 为例,定义如下的规则:

封闭性 (Closure) :整数加整数还是整数,即对于任意的 a , b ∈ Z a,b \in \mathbb{Z} a , b ∈ Z a + b ∈ Z a+b \in \mathbb{Z} a + b ∈ Z 结合律 (Associativity) :对于任意的 a , b , c ∈ Z a,b,c \in \mathbb{Z} a , b , c ∈ Z ( a + b ) + c = a + ( b + c ) (a+b)+c = a+(b+c) ( a + b ) + c = a + ( b + c ) 逆元 (Inverse) :对于任意的 a ∈ Z a \in \mathbb{Z} a ∈ Z 加法逆元 − a -a − a a + ( − a ) = 0 a + (-a) = 0 a + ( − a ) = 0 0 0 0 加法单位元 。 当满足了如上的加法运算规则后,我们就称其为 加法群 (Additive Group) 。我们的整数集合 Z \mathbb{Z} Z R R R 群 (Group) 。

当然,回顾小学数学,我们知道加法有三大规则:交换律、结合率和分配率。如果一个整数加法群 Z m \mathbb{Z}_m Z m a , b ∈ Z a,b \in \mathbb{Z} a , b ∈ Z a + b = b + a a+b = b+a a + b = b + a 阿贝尔群 (Abelian Group) 或交换群。

同理,我们在整数集合上定义乘法及其规则:

封闭性 (Closure) :整数乘整数还是整数,即对于任意的 a , b ∈ Z a,b \in \mathbb{Z} a , b ∈ Z a b ∈ Z ab \in \mathbb{Z} ab ∈ Z 结合律 (Associativity) :对于任意的 a , b , c ∈ Z a,b,c \in \mathbb{Z} a , b , c ∈ Z ( a b ) c = a ( b c ) (ab)c = a(bc) ( ab ) c = a ( b c ) 交换律 (Commutative) ,即对于任意的 a , b ∈ Z a,b \in \mathbb{Z} a , b ∈ Z a b = b a ab = ba ab = ba 整数集合在满足乘法的这些要求上,还能满足加法与乘法之间的分配率,即对于任意的 a , b , c ∈ Z a,b,c \in \mathbb{Z} a , b , c ∈ Z a ( b + c ) = a b + a c a(b+c) = ab + ac a ( b + c ) = ab + a c

此时你发现,怎么乘法的规则里面没有逆元这一条。因为整数之间的除法不一定能得到整数,可能会出现分数。

整数集合 Z \mathbb{Z} Z R R R 两个运算 的规则时,它是一个 环 (Rings) 。所以,整数集合 Z \mathbb{Z} Z

在 Z m \mathbb{Z}_m Z m 5 ÷ 2 5 \div 2 5 ÷ 2

注意,此时整数集合在乘法上,并不是群 ,因为其不满足一定有逆元在整数域中。

当一个集合,在 加法 上是一个群,去掉 0 0 0 乘法 上也是一个群(意味着每个非零元素都有倒数),则称为 域 (Field) 。

此时乘法也满足了群的特征,即其逆元也在集合中。例如我们最常见的 实数域 R \mathbb{R} R ,或 有理数域 Q \mathbb{Q} Q 。

我们在电脑里做加密,不能用无限的实数,必须用 有限 的整数。但是普通的整数集合 Z \mathbb{Z} Z 既是有限的,又能做除法 的系统。这就是 有限域 (Finitefield) 或伽罗瓦域(Galoisfield) ,通常记作 G F ( p ) GF(p) GF ( p ) F p \mathbb{F}_p F p

例如我们之前学到的 模 7 的剩余类 Z 7 \mathbb{Z}_7 Z 7 { 0 , 1 , 2 , 3 , 4 , 5 , 6 } \{0,1,2,3,4,5,6\} { 0 , 1 , 2 , 3 , 4 , 5 , 6 } a − 1 a^{-1} a − 1 a a − 1 = 1 aa^{-1} = 1 a a − 1 = 1

例如:3 × 5 = 15 3 \times 5 = 15 3 × 5 = 15 15 m o d 7 = 1 15 \mod 7 = 1 15 mod 7 = 1 5 5 5 3 3 3 Z 7 \mathbb{Z}_7 Z 7 Z 7 \mathbb{Z}_7 Z 7 域 。

但是,并非所有的模剩余类都是域,例如 模 12 的剩余类 Z 12 \mathbb{Z}_{12} Z 12 Z 12 \mathbb{Z}_{12} Z 12

一般而言,模 m m m Z m = { 0 , 1 , … , m − 1 } \mathbb{Z}_m = \{0,1,\dots,m-1\} Z m = { 0 , 1 , … , m − 1 } 当 m m m Z m \mathbb{Z}_m Z m 。具体证明比较繁杂,在计算机课程中就不涉及了。

总的来说,我将群、环、域总结为一张表以供参考:

结构 包含运算 逆元情况 典型例子 群 (Group) 1种 (如 + + + 可以减 时钟算法, 椭圆曲线点集 环 (Ring) 2种 (+ , × +, \times + , × 可以减, 不一定能除 整数 Z \mathbb{Z} Z 域 (Field) 2种 (+ , × +, \times + , × 可以减, 可以除 实数 R \mathbb{R} R G F ( p ) GF(p) GF ( p )

古典密码体系# 在这一章节中,将简单介绍几个的古典密码体系,用于了解密码的发展。这一章中,一个密码系统必须满足:d K ( e K ( x ) ) = x d_K(e_K(x))=x d K ( e K ( x )) = x e K e_K e K d K d_K d K

移位密码# 因为英文有 26 个字母,我们将每一个字母都看作 Z 26 \mathbb{Z}_{26} Z 26 A -> 0, B -> 1, ..., Z ->25。Z 26 \mathbb{Z}_{26} Z 26 Z 26 \mathbb{Z}_{26} Z 26

移位密码 (Shift Cipher) 运用了环的特性,在 Z 26 \mathbb{Z}_{26} Z 26 将每个字母整体平移 K K K ,具体来说定义为:

Shift Cipher 设明文空间 P P P C C C K K K Z 26 \mathbb{Z}_{26} Z 26 K ∈ { 0 , 25 } K \in \{0,25\} K ∈ { 0 , 25 } x , y ∈ Z 26 x,y \in \mathbb{Z}_{26} x , y ∈ Z 26

e K ( x ) = ( x + K ) m o d 26 e_K(x) = (x+K) \mod 26 e K ( x ) = ( x + K ) mod 26 d K ( y ) = ( y − K ) m o d 26 d_K(y) = (y-K) \mod 26 d K ( y ) = ( y − K ) mod 26 当 K = 3 K=3 K = 3

设移位密码的密钥为 K = 11 K=11 K = 11 wewillmeetatmidnight,使用移位密码去加密它。

首先我们将明文按照字母表转为数字序列:22, 4, 22, 8…

然后将每个数都与 11 相加,再对其和取模 26 运算:例如 22 + 11 = 33 ≡ 7 ( m o d 26 ) 22 + 11 = 33 \equiv 7 \pmod{26} 22 + 11 = 33 ≡ 7 ( mod 26 )

经过全部转换,我们得到密文:HPHTWWXPPELEXTOYTRSE

如果需要解密时,每个密文字母转成数字后减 11 即可。

移位密码的安全性非常有限,因为其密钥空间仅有 26 个可能的取值,攻击者 Oscar 可以穷举所有 K K K

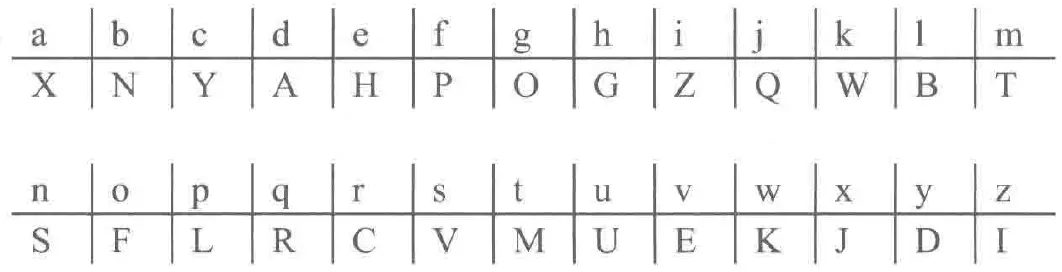

代换密码# 另一个比较有名的古典密码体制是 代换密码(Substitution Cipher) 。代换密码不再使用固定的移位,而是用一个完全随机的密码本替换字母表。

Substitution Cipher 在替换密码中,明文空间和密文空间 P = C = Z 26 P = C = \mathbb{Z}_{26} P = C = Z 26 K K K π \pi π x , y ∈ Z 26 x,y \in \mathbb{Z}_{26} x , y ∈ Z 26

e π ( x ) = π ( x ) e_{\pi}(x) = \pi(x) e π ( x ) = π ( x ) d π ( y ) = π − 1 ( y ) d_{\pi}(y) = \pi^{-1}(y) d π ( y ) = π − 1 ( y ) π − 1 \pi^{-1} π − 1 π \pi π

例如有如下置换规则 π \pi π

通过这种随机映射,明文中的每一个字母都被替换成密钥表中对应的另一个字母。解密函数是其相应的逆置换。

代换密码的密钥空间极大(26 ! 26! 26 !

仿射密码# 从前面我们看到,移位密码是代换密码的一种特殊情形,其只包含了 26 种置换情况。另一个代换密码的特殊情形是 仿射密码(Affine Cipher) 。它的置换规则由一个线性方程决定。

Affine Cipher 设 P = C = Z 26 P = C = \mathbb{Z}_{26} P = C = Z 26 K = { ( a , b ) ∈ Z 26 × Z 26 : gcd ( a , 26 ) = 1 } K=\{(a,b) \in \mathbb{Z}_{26} \times \mathbb{Z}_{26}: \gcd(a,26)=1\} K = {( a , b ) ∈ Z 26 × Z 26 : g cd( a , 26 ) = 1 } x x x

加密函数为:e ( x ) = ( a x + b ) m o d 26 e(x)=(ax+b) \mod 26 e ( x ) = ( a x + b ) mod 26

解密函数为:d ( y ) = a − 1 ( y − b ) m o d 26 d(y)=a^{-1}(y - b) \mod 26 d ( y ) = a − 1 ( y − b ) mod 26

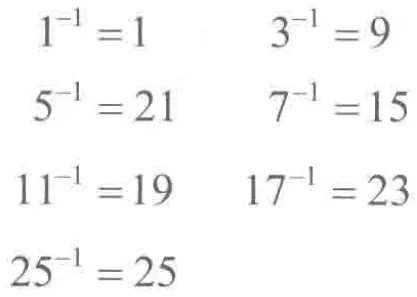

如果密码能被解密,加密函数必须一一对应,否则两个明文字母可能加密成同一个密文字母,解密时就不知道还原成哪一个。即 a x + b ax+b a x + b y ∈ Z 26 y \in \mathbb{Z}_{26} y ∈ Z 26 a x + b ≡ y ( m o d 26 ) ax+b \equiv y \pmod {26} a x + b ≡ y ( mod 26 ) y ∈ Z 26 y \in \mathbb{Z}_{26} y ∈ Z 26 y − b ∈ Z 26 y-b \in \mathbb{Z}_{26} y − b ∈ Z 26 a a a a − 1 a^{-1} a − 1 a ∈ Z m a \in \mathbb{Z}_m a ∈ Z m a − 1 ∈ Z m a^{-1} \in \mathbb{Z}_m a − 1 ∈ Z m a a − 1 ≡ a − 1 a ≡ 1 ( m o d m ) aa^{-1} \equiv a^{-1}a \equiv 1 \pmod{m} a a − 1 ≡ a − 1 a ≡ 1 ( mod m ) a − 1 a^{-1} a − 1 a a a Z m \mathbb{Z}_m Z m a − 1 m o d m a^{-1} \mod m a − 1 mod m

a a a 唯一条件 是:a a a m = 26 m=26 m = 26 gcd ( a , 26 ) = 1 \gcd(a,26)=1 g cd( a , 26 ) = 1 a = 2 a=2 a = 2 gcd ( 2 , 26 ) = 2 \gcd(2, 26) = 2 g cd( 2 , 26 ) = 2 a (对应数字为 0) 和 n (对应数字为 13) 时:

e ( 0 ) = b ( m o d 26 ) e(0) = b \pmod {26} e ( 0 ) = b ( mod 26 ) e ( 13 ) = 2 × 13 + b = 26 + b ≡ b ( m o d 26 ) e(13) = 2 \times 13 + b = 26 + b \equiv b \pmod {26} e ( 13 ) = 2 × 13 + b = 26 + b ≡ b ( mod 26 ) 两个不同字母映射到了同一个结果,这导致了加密不可逆。所以仿射密码有解的充分必要条件是:gcd ( a , 26 ) = 1 \gcd (a, 26)=1 g cd( a , 26 ) = 1 a a a m = 26 m=26 m = 26 推导 :

欧拉函数 (Euler’s totient function) φ ( m ) \varphi (m) φ ( m ) a ∈ Z m = { 0 , 1 , … , m − 1 } a \in \mathbb Z_m=\{0,1,\dots,m-1\} a ∈ Z m = { 0 , 1 , … , m − 1 } m m m gcd ( a , m ) = 1 \gcd(a,m)=1 g cd( a , m ) = 1 Z 10 \mathbb Z_{10} Z 10 φ ( 10 ) = 4 \varphi (10) = 4 φ ( 10 ) = 4 1 , 3 , 7 , 9 1,3,7,9 1 , 3 , 7 , 9 m m m

如果 m m m { 1 , 2 , … , m − 1 } \{1,2,\dots,m-1\} { 1 , 2 , … , m − 1 } φ ( m ) = m − 1 \varphi(m) = m-1 φ ( m ) = m − 1 p = 7 p=7 p = 7 φ ( 7 ) = 7 − 1 = 6 \varphi(7) = 7 - 1 = 6 φ ( 7 ) = 7 − 1 = 6

如果 m m m m = p e m = p^e m = p e 除了那些包含因子 p p p 的数均与 m m m p = 3 , e = 3 , m = 3 3 = 27 p=3,\ e=3,\ m=3^3=27 p = 3 , e = 3 , m = 3 3 = 27 p p p p p p m ÷ p = p e − 1 m \div p = p^{e-1} m ÷ p = p e − 1 27 ÷ 3 = 9 27 \div 3 = 9 27 ÷ 3 = 9 m m m φ ( m ) = p e − p e − 1 \varphi(m) = p^e - p^{e-1} φ ( m ) = p e − p e − 1

现实情况中,m m m 任何一个整数都可以拆分成几个素数的乘积 ,这称为 质因数分解 (Prime Factorization) 。这里简单复习一下,我们一般使用短除法来解决。例如 m = 67500 m=67500 m = 67500 factors[i] = factors.get(i, 0 ) + 1

m = 67500 = 2 2 × 3 3 × 5 4 m = 67500 = 2^2 \times 3^3 \times 5^4 m = 67500 = 2 2 × 3 3 × 5 4 m m m m = ∏ i = 1 n p i e i m=\prod_{i=1}^n p_i^{e_i} m = i = 1 ∏ n p i e i m m m φ ( m ) \varphi (m) φ ( m ) m m m m m m φ \varphi φ m m m φ \varphi φ φ ( m ) = ∏ i = 1 n ( p i e i − p i e i − 1 ) \varphi (m)=\prod_{i=1}^n \left (p_i^{e_i}-p_i^{e_i-1}\right) φ ( m ) = i = 1 ∏ n ( p i e i − p i e i − 1 ) m = 100 = 2 2 × 5 2 m = 100 = 2^2 \times 5^2 m = 100 = 2 2 × 5 2 100 100 100 φ ( 100 ) = ( 2 2 − 2 1 ) × ( 5 2 − 5 1 ) = 40 \varphi (100) = (2^2-2^1) \times (5^2-5^1) = 40 φ ( 100 ) = ( 2 2 − 2 1 ) × ( 5 2 − 5 1 ) = 40

回到仿射密码。对于英文字母表 m = 26 m=26 m = 26 26 = 2 1 × 13 1 26 = 2^1 \times 13^1 26 = 2 1 × 1 3 1 a a a φ ( 26 ) = ( 2 1 − 2 0 ) × ( 13 1 − 13 0 ) = 1 × 12 = 12 \varphi(26) = (2^1-2^0) \times (13^1-13^0) = 1 \times 12 = 12 φ ( 26 ) = ( 2 1 − 2 0 ) × ( 1 3 1 − 1 3 0 ) = 1 × 12 = 12

拓展到任意的 m m m a x + b ax+b a x + b b b b m m m Z m \mathbb{Z}_m Z m a a a φ ( m ) \varphi(m) φ ( m ) 仿射密码的密钥空间 K = ( a , b ) K = (a,b) K = ( a , b ) m × φ ( m ) m \times \varphi(m) m × φ ( m )

在解密仿射密码时,需要知道 a a a a − 1 a^{-1} a − 1 拓展欧几里得算法 (Extended Euclidean Algorithm, EEA) 求得,在后续例子之后补充。在 m = 26 m=26 m = 26

下面是一个仿射密码解密的例子:

假设仿射密码的密钥为 K = ( 7 , 3 ) K=(7,3) K = ( 7 , 3 ) 7 − 1 ≡ 15 ( m o d 26 ) 7^{-1}\equiv 15 \pmod{26} 7 − 1 ≡ 15 ( mod 26 ) e K ( x ) = 7 x + 3 e_K(x) = 7x+3 e K ( x ) = 7 x + 3 AXG。

我们先将其转换为数字:y = { 0 , 23 , 6 } y = \{0,23,6\} y = { 0 , 23 , 6 } d K ( y ) = 7 − 1 ( y − 3 ) m o d 26 d_K(y) = 7^{-1} (y-3) \mod 26 d K ( y ) = 7 − 1 ( y − 3 ) mod 26

15 ( 0 − 3 ) = − 45 ≡ 7 15(0-3)=-45 \equiv 7 15 ( 0 − 3 ) = − 45 ≡ 7 h;15 ( 23 − 3 ) = 300 ≡ 14 15(23-3)=300\equiv14 15 ( 23 − 3 ) = 300 ≡ 14 o;15 ( 6 − 3 ) = 45 ≡ 19 15(6-3)=45\equiv19 15 ( 6 − 3 ) = 45 ≡ 19 t。 通过上述步骤,密文 AXG 成功解密为明文 hot。

补充 :计算乘法逆元的方法 扩展欧几里得算法 (Extended Euclidean Algorithm, EEA) 。在模运算里,求 7 在模 26 下的乘法逆元 ,就是要找一个数 x x x 7 x ≡ 1 ( m o d 26 ) 7x \equiv 1 \pmod{26} 7 x ≡ 1 ( mod 26 ) y , k , y = − k y,\ k,\ y=-k y , k , y = − k 7 x = 1 + 26 k ⟹ 7 x − 26 k = 1 ⟹ 7 x + 26 y = 1 7x = 1 + 26k \implies 7x - 26k = 1 \implies 7x + 26y = 1 7 x = 1 + 26 k ⟹ 7 x − 26 k = 1 ⟹ 7 x + 26 y = 1

先使用欧几里得算法 (辗转相除法) 计算 gcd ( a , b ) \gcd(a, b) g cd( a , b ) gcd ( 7 , 26 ) \gcd (7, 26) g cd( 7 , 26 )

步骤 运算 余数 1 26 = 3 × 7 + 5 26 = 3 \times 7 + 5 26 = 3 × 7 + 5 r = 5 r = 5 r = 5 2 7 = 1 × 5 + 2 7 = 1 \times 5 + 2 7 = 1 × 5 + 2 r = 2 r = 2 r = 2 3 5 = 2 × 2 + 1 5 = 2 \times 2 + 1 5 = 2 × 2 + 1 r = 1 r = 1 r = 1 4 2 = 2 × 1 + 0 2 = 2 \times 1 + 0 2 = 2 × 1 + 0 r = 0 r = 0 r = 0 最后一个非零余数是 1 1 1 gcd ( 7 , 26 ) = 1 \gcd(7,26) = 1 g cd( 7 , 26 ) = 1

接下来,我们可以通过逆推上述步骤,找到整数 x x x y y y a x + b y = gcd ( a , b ) ax + by = \gcd(a, b) a x + b y = g cd( a , b )

步骤 运算 余数表达式 1 26 = 3 × 7 + 5 26 = 3 \times 7 + 5 26 = 3 × 7 + 5 5 = 26 − 3 × 7 5 = 26 - 3 \times 7 5 = 26 − 3 × 7 2 7 = 1 × 5 + 2 7 = 1 \times 5 + 2 7 = 1 × 5 + 2 2 = 7 − 1 × 5 2 = 7 - 1 \times 5 2 = 7 − 1 × 5 3 5 = 2 × 2 + 1 5 = 2 \times 2 + 1 5 = 2 × 2 + 1 1 = 5 − 2 × 2 1 = 5 - 2 \times 2 1 = 5 − 2 × 2

现在我们要把 1 1 1 7 7 7 26 26 26

从第 3 步开始:5 = 2 × 2 + 1 5 = 2\times 2 + 1 5 = 2 × 2 + 1 1 = 5 − 2 × 2 1 = 5 - 2\times 2 1 = 5 − 2 × 2 1 = 5 − 2 ( 7 − 5 ) 1 = 5 - 2(7-5) 1 = 5 − 2 ( 7 − 5 ) 1 = 5 − 2 × 7 + 2 × 5 1 = 5 - 2\times 7 + 2\times 5 1 = 5 − 2 × 7 + 2 × 5 5 5 5 1 = 3 × 5 − 2 × 7 1 = 3\times 5 - 2\times 7 1 = 3 × 5 − 2 × 7

接着继续将第 1 步的余数表达式 5 = 26 − 3 × 7 5 = 26 - 3\times 7 5 = 26 − 3 × 7 1 = 3 ( 26 − 3 × 7 ) − 2 × 7 1 = 3(26-3\times 7)-2\times 7 1 = 3 ( 26 − 3 × 7 ) − 2 × 7 1 = 3 × 26 − 9 × 7 − 2 × 7 1 = 3\times 26 - 9\times 7 - 2\times 7 1 = 3 × 26 − 9 × 7 − 2 × 7 7 7 7 26 26 26 1 = − 11 × 7 + 3 × 26 1 = -11\times 7 + 3\times 26 1 = − 11 × 7 + 3 × 26

现在对等式两边模 m = 26 m=26 m = 26 − 11 × 7 + 3 × 26 = 1 -11\times 7 + 3\times 26 = 1 − 11 × 7 + 3 × 26 = 1 3 × 26 ≡ 0 ( m o d 26 ) 3\times 26 \equiv 0 \pmod{26} 3 × 26 ≡ 0 ( mod 26 ) − 11 × 7 ≡ 1 ( m o d 26 ) -11\times 7 \equiv 1 \pmod{26} − 11 × 7 ≡ 1 ( mod 26 ) − 11 -11 − 11 7 7 7 26 26 26 7 − 1 ≡ − 11 ( m o d 26 ) 7^{-1}\equiv -11 \pmod{26} 7 − 1 ≡ − 11 ( mod 26 ) ∈ Z 26 \in \mathbb{Z}_{26} ∈ Z 26 7 − 1 ≡ − 11 ≡ 15 ( m o d 26 ) 7^{-1}\equiv -11\equiv 15\pmod{26} 7 − 1 ≡ − 11 ≡ 15 ( mod 26 )

维吉尼亚密码# 在前面介绍的移位密码和代换密码中,一旦密钥被选定,则每个字母对应的数字都被加密变换成对应的唯一数字,这种密码体制我们一般称为单表代换密码。维吉尼亚密码 (Vigenère Cipher) 是一种多表替换密码 (Polyalphabetic cryptosystem),同一个明文字母在不同位置会被加密成不同的密文字母 ,从而抵抗简单的词频分析。

维吉尼亚密码 主要使用了一个维度为 m m m 。它的定义如下:

Vigenère Cipher 对于正整数 m m m P = C = K = ( Z 26 ) m P=C=K=(\mathbb{Z}_{26})^m P = C = K = ( Z 26 ) m m m m K = ( k 1 , k 2 , … , k m ) K = (k_1,k_2,\dots,k_m) K = ( k 1 , k 2 , … , k m )

加密函数:e K ( x 1 , x 2 , … , x m ) = ( x 1 + k 1 , x 2 + k 2 , … , x m + k m ) ( m o d 26 ) e_K(x_1,x_2,\dots,x_m) = (x_1+k_1, x_2+k_2, \dots, x_m+k_m) \pmod {26} e K ( x 1 , x 2 , … , x m ) = ( x 1 + k 1 , x 2 + k 2 , … , x m + k m ) ( mod 26 )

解密函数:d K ( y 1 , y 2 , … , y m ) = ( y 1 − k 1 , y 2 − k 2 , … , y m − k m ) ( m o d 26 ) d_K(y_1,y_2,\dots,y_m) = (y_1-k_1, y_2-k_2, \dots, y_m-k_m) \pmod {26} d K ( y 1 , y 2 , … , y m ) = ( y 1 − k 1 , y 2 − k 2 , … , y m − k m ) ( mod 26 )

实际上维吉尼亚密码算是移位密码的拓展,接下来通过一个简单的例子来展示维吉尼亚密码的过程。

设 m = 6 m=6 m = 6 CIPHER,其对应于如下的数字串 K = ( 2 , 8 , 15 , 7 , 4 , 17 ) K=(2,8,15,7,4,17) K = ( 2 , 8 , 15 , 7 , 4 , 17 ) thiscryptosystemisnotsecure

首先我们将明文串转化为对应的数字。K K K m = 6 m=6 m = 6 m = 6 m=6 m = 6

thiscryptosystemisnotsecure:这一组不满 6 个就保留即可。 对于每一组中,第 i i i k i k_i k i thiscr 这一组中,第 1 1 1 k 1 = 2 k_1=2 k 1 = 2 2 2 2 k 2 = 8 k_2=8 k 2 = 8 thiscr 这一组,我们应用密钥 K K K

步骤 第1位 第2位 第3位 第4位 第5位 第6位 1. 明文字母 t h i s c r 2. 明文数字 (P) 19 7 8 18 2 17 3. 密钥字母 C I P H E R 4. 密钥数字 (K) 2 8 15 7 4 17 5. 相加 (P+K) 21 15 23 25 6 34 6. 取模 (mod 26) 21 15 23 25 6 8 7. 密文字母 (C) V P X Z G I 加密后 thiscr 变成了 VPXZGI。

解密同理,只需要将密钥的移位量减去即可,下面的表格记录了如何将 VPXZGI 解密回 thiscr 的过程:

步骤 第1位 第2位 第3位 第4位 第5位 第6位 1. 密文字母 V P X Z G I 2. 密文数字 (C) 21 15 23 25 6 8 3. 密钥字母 C I P H E R 4. 密钥数字 (K) 2 8 15 7 4 17 5. 相减 (C - K) 19 7 8 18 2 -9 6. 调整取模 (mod 26) 19 7 8 18 2 17 7. 还原明文字母 (P) t h i s c r

维吉尼亚密码的密钥空间大小为 26 m 26^m 2 6 m K K K k k k k k k

希尔密码# 在维吉尼亚密码中,我们使用多表替换,同一个字母可能会变成不同的字母。但它的缺点也很明显,它是逐个字母加密的,如果破解者能猜出密钥的长度(比如长度是 6),他们就可以把密文分成 6 组,每组单独使用词频分析法来破解。

为了解决这个问题,希尔密码 (Hill Cipher) 采用了分组加密的思想。它利用线性代数中的矩阵乘法,将 m m m 。由于加密过程涉及到多个字母的线性组合,这使得密文不仅取决于当前的明文字母,还取决于与其同组的其他字母,从而更有效地抵御频率分析。

简单来说:希尔密码把几个字母打包成一个向量,然后用矩阵把它们混合起来。

Hill Cipher 设 m ≥ 2 m \ge 2 m ≥ 2 P = C = ( Z 26 ) m P=C=(\mathbb{Z}_{26})^m P = C = ( Z 26 ) m K = { m × m invertible matrices over Z 26 } K = \{m \times m\ \text{invertible matrices over } \mathbb{Z}_{26}\} K = { m × m invertible matrices over Z 26 } x = ( x 1 , x 2 , … , x m ) x=(x_1, x_2,\dots, x_m) x = ( x 1 , x 2 , … , x m ) ( y 1 , y 2 , … , y m ) (y_1, y_2, \dots, y_m) ( y 1 , y 2 , … , y m ) K K K

e K ( x ) = x K ( m o d 26 ) e_K(x) = xK \pmod {26} e K ( x ) = x K ( mod 26 ) d K ( y ) = y K − 1 ( m o d 26 ) d_K(y) = yK^{-1} \pmod {26} d K ( y ) = y K − 1 ( mod 26 ) 接下来同样通过一个例子去解析这个过程。

设一次性处理 m = 2 m=2 m = 2 K = ( 11 8 3 7 ) K = \begin{pmatrix} 11 & 8 \\ 3 & 7 \end{pmatrix} K = ( 11 3 8 7 ) K − 1 = ( 7 18 23 11 ) K^{-1} = \begin{pmatrix} 7 & 18 \\ 23 & 11 \end{pmatrix} K − 1 = ( 7 23 18 11 ) july。使用希尔密码进行加密。

根据 m m m

ju: ( 9 , 20 ) (9, 20) ( 9 , 20 ) ly: ( 11 , 24 ) (11, 24) ( 11 , 24 ) 接下来我们使用密钥矩阵对明文进行加密,在 ju 这一组中,让明文向量乘密钥矩阵(矩阵乘法,第一行乘第一列,第二行乘第二列):

( 9 , 20 ) × ( 11 8 3 7 ) = ( ( 9 × 11 ) + ( 20 × 3 ) , ( 9 × 8 ) + ( 20 × 7 ) ) = ( 159 , 212 ) \begin{align*}

(9, 20) \times \begin{pmatrix} 11 & 8 \\ 3 & 7 \end{pmatrix}&=((9 \times 11) + (20 \times 3), (9 \times 8) + (20 \times 7)) \\

&=(159, 212)

\end{align*} ( 9 , 20 ) × ( 11 3 8 7 ) = (( 9 × 11 ) + ( 20 × 3 ) , ( 9 × 8 ) + ( 20 × 7 )) = ( 159 , 212 ) 然后将其放回 Z 26 \mathbb{Z}_{26} Z 26 ( m o d 26 ) \pmod{26} ( mod 26 ) ( 3 , 4 ) (3,4) ( 3 , 4 ) DE。

同理可以对第二组 ly 进行加密:

( 11 , 24 ) × ( 11 8 3 7 ) = ( 11 × 11 + 24 × 3 , 11 × 8 + 24 × 7 ) = ( 193 , 256 ) \begin{align*}

(11, 24) \times \begin{pmatrix} 11 & 8 \\ 3 & 7 \end{pmatrix} &= (11 \times 11 + 24 \times 3, 11 \times 8 + 24 \times 7) \\

&= (193, 256)

\end{align*} ( 11 , 24 ) × ( 11 3 8 7 ) = ( 11 × 11 + 24 × 3 , 11 × 8 + 24 × 7 ) = ( 193 , 256 ) 计算 193 ( m o d 26 ) = 11 → L 193 \pmod{26} = 11 \rightarrow \text{L} 193 ( mod 26 ) = 11 → L 256 ( m o d 26 ) = 22 → W 256 \pmod{26} = 22 \rightarrow \text{W} 256 ( mod 26 ) = 22 → W july 被成功加密成了密文 DELW

既然加密是乘以矩阵 K K K K K K K − 1 K^{-1} K − 1 K − 1 K^{-1} K − 1 DE:

所以密文向量是:( 3 , 4 ) (3,4) ( 3 , 4 ) ( 3 , 4 ) ( 7 18 23 11 ) = ( 3 ⋅ 7 + 4 ⋅ 23 , 3 ⋅ 18 + 4 ⋅ 11 ) = ( 113 , 98 ) (3,4) \begin{pmatrix} 7 & 18\\ 23 & 11 \end{pmatrix} = (3\cdot 7+4\cdot 23,\ 3\cdot 18+4\cdot 11) =(113,\ 98) ( 3 , 4 ) ( 7 23 18 11 ) = ( 3 ⋅ 7 + 4 ⋅ 23 , 3 ⋅ 18 + 4 ⋅ 11 ) = ( 113 , 98 ) ( 113 , 98 ) ≡ ( 9 , 20 ) ( m o d 26 ) (113,98)\equiv (9,20)\pmod{26} ( 113 , 98 ) ≡ ( 9 , 20 ) ( mod 26 ) DE → ju \text{DE}\rightarrow \text{ju} DE → ju

我们学习线性代数知道,不是所有的矩阵都有逆。K K K det ( K ) ≠ 0 \det (K) \neq 0 det ( K ) = 0 det ( K ) \det (K) det ( K ) K K K det ( A ) = a 11 C 11 + a 12 C 12 + a 13 C 13 \det(A) = a_{11}C_{11} + a_{12}C_{12} + a_{13}C_{13} det ( A ) = a 11 C 11 + a 12 C 12 + a 13 C 13 C i j C_{ij} C ij i i i j j j ( − 1 ) i + j (-1)^{i+j} ( − 1 ) i + j

A = ( 2 1 3 0 4 5 1 0 6 ) A = \begin{pmatrix} 2 & 1 & 3 \\ 0 & 4 & 5 \\ 1 & 0 & 6 \end{pmatrix} A = 2 0 1 1 4 0 3 5 6

det ( A ) = 2 × det ( 4 5 0 6 ) − 1 × det ( 0 5 1 6 ) + 3 × det ( 0 4 1 0 ) = 2 × ( 24 − 0 ) − 1 × ( 0 − 5 ) + 3 × ( 0 − 4 ) = 48 + 5 − 12 = 41 \begin{align*}

\det(A) &= 2 \times \det\begin{pmatrix} 4 & 5 \\ 0 & 6 \end{pmatrix} - 1 \times \det\begin{pmatrix} 0 & 5 \\ 1 & 6 \end{pmatrix} + 3 \times \det\begin{pmatrix} 0 & 4 \\ 1 & 0 \end{pmatrix} \\

&= 2 \times (24 - 0) - 1 \times (0 - 5) + 3 \times (0 - 4) \\

&= 48 + 5 - 12 = 41

\end{align*} det ( A ) = 2 × det ( 4 0 5 6 ) − 1 × det ( 0 1 5 6 ) + 3 × det ( 0 1 4 0 ) = 2 × ( 24 − 0 ) − 1 × ( 0 − 5 ) + 3 × ( 0 − 4 ) = 48 + 5 − 12 = 41 求逆还需要伴随矩阵 adj ( A ) \text{adj}(A) adj ( A ) A A A C i j C_{ij} C ij

位置 删行删列后的子矩阵 M i j M_{ij} M ij ( − 1 ) i + j (-1)^{i+j} ( − 1 ) i + j C i j C_{ij} C ij ( 1 , 1 ) (1,1) ( 1 , 1 ) ( 4 5 0 6 ) \begin{pmatrix} 4 & 5 \\ 0 & 6 \end{pmatrix} ( 4 0 5 6 ) 24 − 0 = 24 24-0=24 24 − 0 = 24 + + + 24 ( 1 , 2 ) (1,2) ( 1 , 2 ) ( 0 5 1 6 ) \begin{pmatrix} 0 & 5 \\ 1 & 6 \end{pmatrix} ( 0 1 5 6 ) 0 − 5 = − 5 0-5=-5 0 − 5 = − 5 − - − 5 ( 1 , 3 ) (1,3) ( 1 , 3 ) ( 0 4 1 0 ) \begin{pmatrix} 0 & 4 \\ 1 & 0 \end{pmatrix} ( 0 1 4 0 ) 0 − 4 = − 4 0-4=-4 0 − 4 = − 4 + + + -4 ( 2 , 1 ) (2,1) ( 2 , 1 ) ( 1 3 0 6 ) \begin{pmatrix} 1 & 3 \\ 0 & 6 \end{pmatrix} ( 1 0 3 6 ) 6 − 0 = 6 6-0=6 6 − 0 = 6 − - − -6 ( 2 , 2 ) (2,2) ( 2 , 2 ) ( 2 3 1 6 ) \begin{pmatrix} 2 & 3 \\ 1 & 6 \end{pmatrix} ( 2 1 3 6 ) 12 − 3 = 9 12-3=9 12 − 3 = 9 + + + 9 ( 2 , 3 ) (2,3) ( 2 , 3 ) ( 2 1 1 0 ) \begin{pmatrix} 2 & 1 \\ 1 & 0 \end{pmatrix} ( 2 1 1 0 ) 0 − 1 = − 1 0-1=-1 0 − 1 = − 1 − - − 1 ( 3 , 1 ) (3,1) ( 3 , 1 ) ( 1 3 4 5 ) \begin{pmatrix} 1 & 3 \\ 4 & 5 \end{pmatrix} ( 1 4 3 5 ) 5 − 12 = − 7 5-12=-7 5 − 12 = − 7 + + + -7 ( 3 , 2 ) (3,2) ( 3 , 2 ) ( 2 3 0 5 ) \begin{pmatrix} 2 & 3 \\ 0 & 5 \end{pmatrix} ( 2 0 3 5 ) 10 − 0 = 10 10-0=10 10 − 0 = 10 − - − -10 ( 3 , 3 ) (3,3) ( 3 , 3 ) ( 2 1 0 4 ) \begin{pmatrix} 2 & 1 \\ 0 & 4 \end{pmatrix} ( 2 0 1 4 ) 8 − 0 = 8 8-0=8 8 − 0 = 8 + + + 8 第二步:组成代数余子式矩阵

C = ( 24 5 − 4 − 6 9 1 − 7 − 10 8 ) C = \begin{pmatrix} 24 & 5 & -4 \\ -6 & 9 & 1 \\ -7 & -10 & 8 \end{pmatrix} C = 24 − 6 − 7 5 9 − 10 − 4 1 8 第三步:转置 → 得到伴随矩阵

adj ( A ) = C T = ( 24 − 6 − 7 5 9 − 10 − 4 1 8 ) \text{adj}(A) = C^T = \begin{pmatrix} 24 & -6 & -7 \\ 5 & 9 & -10 \\ -4 & 1 & 8 \end{pmatrix} adj ( A ) = C T = 24 5 − 4 − 6 9 1 − 7 − 10 8 有了行列式 det ( A ) \det (A) det ( A ) adj ( A ) \text{adj}(A) adj ( A )

A − 1 = 1 det ( A ) ⋅ adj ( A ) A^{-1} = \frac{1}{\det(A)} \cdot \text{adj}(A) A − 1 = det ( A ) 1 ⋅ adj ( A ) 在希尔密码中,矩阵的逆通常是在模 26 26 26 当行列式与 26 26 26 26 26 26 。例如刚才的例子中,det ( A ) = 41 \det (A) = 41 det ( A ) = 41 gcd ( 41 , 26 ) = 1 \gcd(41,26) = 1 g cd( 41 , 26 ) = 1 ( m o d 26 ) \pmod {26} ( mod 26 )

所以 det ( A ) \det (A) det ( A ) ( m o d 26 ) \pmod {26} ( mod 26 ) 41 ≡ 15 ( m o d 26 ) 41 \equiv 15 \pmod{26} 41 ≡ 15 ( mod 26 ) 1 det ( A ) = det − 1 ( A ) \frac{1}{\det(A)} = \det^{-1}(A) d e t ( A ) 1 = det − 1 ( A ) 15 − 1 ≡ 7 ( m o d 26 ) 15^{-1} \equiv 7 \pmod{26} 1 5 − 1 ≡ 7 ( mod 26 ) A A A

A − 1 = 7 ⋅ adj ( A ) ( m o d 26 ) = ( 12 10 3 9 11 8 24 7 4 ) \begin{align*}

A^{-1} &= 7 \cdot \text{adj}(A) \pmod{26} \\

&= \begin{pmatrix} 12 & 10 & 3 \\ 9 & 11 & 8 \\ 24 & 7 & 4 \end{pmatrix}

\end{align*} A − 1 = 7 ⋅ adj ( A ) ( mod 26 ) = 12 9 24 10 11 7 3 8 4 置换密码# 在我们之前学习的密码中,它们都有一个共同点:核心逻辑是通过特定的映射规则将明文字符替换为另一个字符,从而改变字符的取值。如果你截获了一段密文,你可以笃定里面的字母都不是它原本的意思。

而 置换密码(Permutation Cipher) 反其道而行。它又称换位密码,其核心思想是 保持明文字符集不变 ,通过 改变字符在序列中的位置 来达到加密目的。与代换密码不同,它不改变字符本身的取值,仅对其进行重新排列。

置换密码首先将密码进行分组(类似希尔密码的分组),每 m m m

Permutation Cipher 设 m m m P = C = ( Z 26 ) m P = C = (\mathbb{Z}_{26})^m P = C = ( Z 26 ) m K = π K = \pi K = π { 1 , 2 , … , m } \{1, 2, \dots, m\} { 1 , 2 , … , m }

加密函数:e π ( x 1 , x 2 , … , x m ) = ( x π ( 1 ) , x π ( 2 ) , … , x π ( m ) ) e_\pi(x_1, x_2, \dots, x_m) = (x_{\pi(1)}, x_{\pi(2)}, \dots, x_{\pi(m)}) e π ( x 1 , x 2 , … , x m ) = ( x π ( 1 ) , x π ( 2 ) , … , x π ( m ) )

解密函数:d π ( y 1 , y 2 , … , y m ) = ( y π − 1 ( 1 ) , y π − 1 ( 2 ) , … , y π − 1 ( m ) ) d_\pi(y_1, y_2, \dots, y_m) = (y_{\pi^{-1}(1)}, y_{\pi^{-1}(2)}, \dots, y_{\pi^{-1}(m)}) d π ( y 1 , y 2 , … , y m ) = ( y π − 1 ( 1 ) , y π − 1 ( 2 ) , … , y π − 1 ( m ) ) π − 1 \pi^{-1} π − 1 π \pi π

置换密码实际上是希尔密码的一种特殊情况。如果希尔密码中的密钥矩阵 K K K 置换矩阵 (即矩阵的每一行和每一列有且只有一个 1 1 1 0 0 0

接下来通过一个例子来演示加密和解密过程。

设 m = 6 m=6 m = 6 π \pi π x 1 2 3 4 5 6 π ( x ) 3 5 1 6 4 2 \begin{array}{c|cccccc} x & 1 & 2 & 3 & 4 & 5 & 6\\ \hline \pi(x) & 3 & 5 & 1 & 6 & 4 & 2 \end{array} x π ( x ) 1 3 2 5 3 1 4 6 5 4 6 2 shesellsseashellsbytheseashore。

将明文按 m = 6 m=6 m = 6 shesel,lsseas,hellsb,ythese,ashore。

加密第一组 shesel:明文向量为 ( x 1 , x 2 , x 3 , x 4 , x 5 , x 6 ) = ( s, h, e, s, e, l ) (x_1, x_2, x_3, x_4, x_5, x_6) = (\text{s, h, e, s, e, l}) ( x 1 , x 2 , x 3 , x 4 , x 5 , x 6 ) = ( s, h, e, s, e, l ) π \pi π

密文位置 置换位置 置换后 1 ( x 3 ) (x_3) ( x 3 ) e 2 ( x 5 ) (x_5) ( x 5 ) e 3 ( x 1 ) (x_1) ( x 1 ) s 4 ( x 6 ) (x_6) ( x 6 ) l 5 ( x 4 ) (x_4) ( x 4 ) s 6 ( x 2 ) (x_2) ( x 2 ) h 所以:shesel → EESLSH。字母还是 s、h、e、s、e、l 这些字母,只是顺序变了。

解密过程需要用到逆置换 π − 1 \pi^{-1} π − 1 π \pi π π − 1 \pi^{-1} π − 1

因为 π ( 1 ) = 3 \pi(1)=3 π ( 1 ) = 3 π − 1 ( 3 ) = 1 \pi^{-1}(3)=1 π − 1 ( 3 ) = 1

因为 π ( 2 ) = 5 \pi(2)=5 π ( 2 ) = 5 π − 1 ( 5 ) = 2 \pi^{-1}(5)=2 π − 1 ( 5 ) = 2

因为 π ( 3 ) = 1 \pi(3)=1 π ( 3 ) = 1 π − 1 ( 1 ) = 3 \pi^{-1}(1)=3 π − 1 ( 1 ) = 3

因为 π ( 4 ) = 6 \pi(4)=6 π ( 4 ) = 6 π − 1 ( 6 ) = 4 \pi^{-1}(6)=4 π − 1 ( 6 ) = 4

因为 π ( 5 ) = 4 \pi(5)=4 π ( 5 ) = 4 π − 1 ( 4 ) = 5 \pi^{-1}(4)=5 π − 1 ( 4 ) = 5

因为 π ( 6 ) = 2 \pi(6)=2 π ( 6 ) = 2 π − 1 ( 2 ) = 6 \pi^{-1}(2)=6 π − 1 ( 2 ) = 6

整理得到逆置换:

x 1 2 3 4 5 6 π − 1 ( x ) 3 6 1 5 2 4 \begin{array}{c|cccccc}

x & 1 & 2 & 3 & 4 & 5 & 6\\

\hline

\pi^{-1}(x) & 3 & 6 & 1 & 5 & 2 & 4

\end{array} x π − 1 ( x ) 1 3 2 6 3 1 4 5 5 2 6 4 使用 π − 1 \pi^{-1} π − 1 EESLSH 进行解密即移动位置,即可还原回 shesel。

分组密码与高级加密标准# 介绍分组密码之前,可以简单给加密算法进行分类。根据密钥的使用方式,加密算法可分为两大类:

对称加密 (Symmetric Encryption) :加密和解密用的是同一串密钥。非对称加密 (Asymmetric Cipher) :加密与解密使用不同的密钥。 对称加密因其速度快、适合处理大量数据而广泛用于数据传输,但其只能保障数据的机密性;而非对称加密虽然速度慢,但可以同时保障数据的机密性、身份认证和不可否认性。

分组密码 (Block Ciphers) 是一种经典的 对称加密 (Symmetric Encryption) 算法。其基本原理是将明文数据按照固定长度的分组进行加密。

替换—置换网络# 替换—置换网络 (Substitution-Permutation Network, SPN) 可以想象为我们之前学习的替换密码和置换密码的组合网络。它的核心思想很简单:一次简单操作不够安全,那就把 替换 和 位置置换 反复做很多轮。

它由两个重要组件组成:

S盒(S-box, Substitution,代换/混淆) :类似替换密码,通过替换改变数据的值。它的目的是打断明文和密文之间的直接联系,让关系混淆。P盒(P-box, Permutation,置换/扩散) : 通过位置置换,改变数据的位置 。它的目的是让明文中一个比特的影响迅速扩散到整个密文中。 如果只有 S 盒和 P 盒,如果这些规则是公开的,那么任何人都能照着做加密和解密。所以在 SPN 中,每一轮执行 S 和 P 操作时,都需要加入一个 轮密钥 (Round Key) 。与每轮都使用同样的密钥不同,轮密钥使用密钥编排算法生成一组密钥编排方案 ( K 1 , K 2 , … , K N r + 1 ) (K^1,K^2,\dots,K^{N_r+1}) ( K 1 , K 2 , … , K N r + 1 ) 异或 (XOR) 计算 以混合加密数据。解密时,混合模块不需要重新设计 。只要拿出同一把轮密钥再做一次 XOR,数据就还原了。

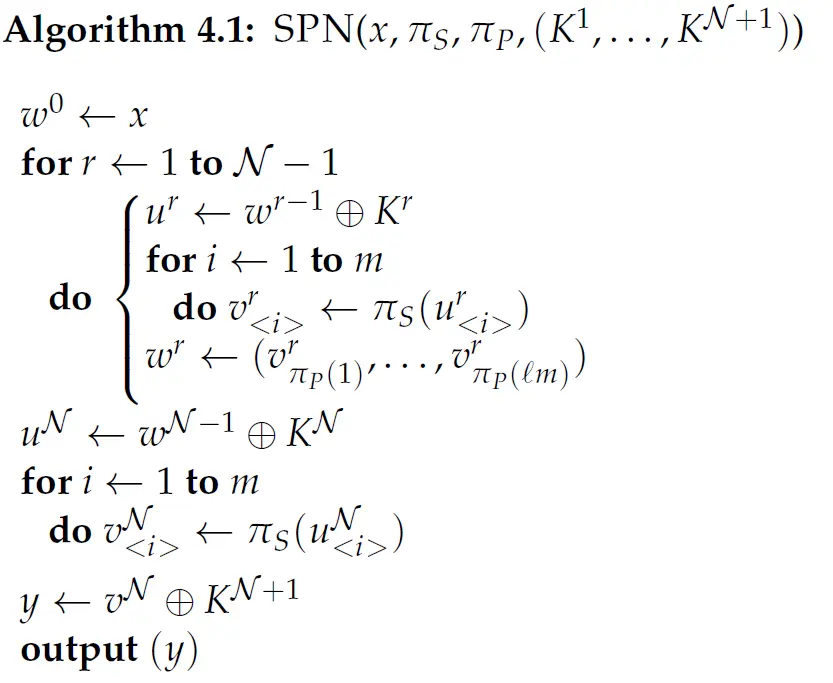

SPN 的定义如下:

Substitution-Permutation Network, SPN 设明文和密文都是长度为 ℓ m \ell m ℓ m { 0 , 1 } ℓ \{0,1\}^{\ell} { 0 , 1 } ℓ π S : { 0 , 1 } ℓ → { 0 , 1 } ℓ \pi_S:\{0,1\}^{\ell}\rightarrow \{0,1\}^{\ell} π S : { 0 , 1 } ℓ → { 0 , 1 } ℓ π P : { 1 , … , ℓ m } → { 1 , … , ℓ m } \pi_P:\{1,\dots,\ell m\}\rightarrow \{1,\dots,\ell m\} π P : { 1 , … , ℓ m } → { 1 , … , ℓ m } K ⊆ ( { 0 , 1 } ℓ ) N r + 1 K \subseteq (\{0,1\}^{\ell})^{N_r+1} K ⊆ ({ 0 , 1 } ℓ ) N r + 1 ( K 1 , K 2 , … , K N r + 1 ) (K^1,K^2,\dots,K^{N_r+1}) ( K 1 , K 2 , … , K N r + 1 ) x x x

其中,ℓ \ell ℓ m m m ℓ m \ell m ℓ m

在每轮中,有如下符号:

w r − 1 w^{r-1} w r − 1 表示第 r − 1 r-1 r − 1 。初始化时为 w 0 w^0 w 0 x x x K r K^r K r r r r u r = w r − 1 ⊕ K r u^r=w^{r-1}\oplus K^r u r = w r − 1 ⊕ K r u r u^r u r r r r v r v^r v r r r r w r w^r w r r r r w r = π P ( v r ) w^r=\pi_P(v^r) w r = π P ( v r ) 假设我们要循环 N N N N N N

初始化 :把明文加入算法 (w 0 ← x w_0 \leftarrow x w 0 ← x 前 N − 1 N-1 N − 1

密钥混合:把当前状态和这一轮的轮密钥进行 XOR (u r ← w r − 1 ⊕ K r u_r \leftarrow w_{r-1} \oplus K_r u r ← w r − 1 ⊕ K r

替换:把数据切成小块,分别送进 S-box 进行替换 (v r ← π S ( u r ) v_r \leftarrow \pi_S(u_r) v r ← π S ( u r )

位置置换:把 S-box 的输出,按 P-box 的规则打乱位置 (w r ← π P ( v r ) w_r \leftarrow \pi_P(v_r) w r ← π P ( v r )

最后一轮 (第 N N N

密钥混合:把倒数第二轮的状态和最后一轮的轮密钥进行 XOR (u N ← w N − 1 ⊕ K N u_N \leftarrow w_{N-1} \oplus K_N u N ← w N − 1 ⊕ K N

替换:把数据切成小块,分别送进 S-box 进行替换 (v N ← π S ( u N ) v_N \leftarrow \pi_S(u_N) v N ← π S ( u N )

不进行替换,再次进行密钥混合:y ← v N ⊕ K N + 1 y \leftarrow v_N \oplus K_{N+1} y ← v N ⊕ K N + 1

算法的伪代码如图:

接下来通过一个例子来解析这个过程。

给出如下的 SPN 设置:设 ℓ = m = N r = 4 \ell=m=N_r=4 ℓ = m = N r = 4 z z z π S ( z ) \pi_S(z) π S ( z )

S-box (十六进制对照): 类似一个字典。

( z ) (z) ( z ) 0 1 2 3 4 5 6 7 8 9 A B C D E F ( π S ( z ) ) (\pi_S(z)) ( π S ( z )) E 4 D 1 2 F B 8 3 A 6 C 5 9 0 7

P-box: 表示输出 w w w i i i v v v π P ( i ) \pi_P(i) π P ( i )

( z ) (z) ( z ) 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 ( π P ( z ) ) (\pi_P(z)) ( π P ( z )) 1 5 9 13 2 6 10 14 3 7 11 15 4 8 12 16

密钥 K = 0011 1010 1001 0100 1101 0110 0011 1111 K=0011\ 1010\ 1001\ 0100\ 1101\ 0110\ 0011\ 1111 K = 0011 1010 1001 0100 1101 0110 0011 1111

K 1 = 0011 1010 1001 0100 K^1=0011\ 1010\ 1001\ 0100 K 1 = 0011 1010 1001 0100 K 2 = 1010 1001 0100 1101 K^2=1010\ 1001\ 0100\ 1101 K 2 = 1010 1001 0100 1101 K 3 = 1001 0100 1101 0110 K^3=1001\ 0100\ 1101\ 0110 K 3 = 1001 0100 1101 0110 K 4 = 0100 1101 0110 0011 K^4=0100\ 1101\ 0110\ 0011 K 4 = 0100 1101 0110 0011 K 5 = 1101 0110 0011 1111 K^5=1101\ 0110\ 0011\ 1111 K 5 = 1101 0110 0011 1111 明文是 x = 0010 0110 1011 0111 x=0010\ 0110\ 1011\ 0111 x = 0010 0110 1011 0111

初始化:w 0 = x = 0010 0110 1011 0111 w^0=x=0010\ 0110\ 1011\ 0111 w 0 = x = 0010 0110 1011 0111

第 1 1 1

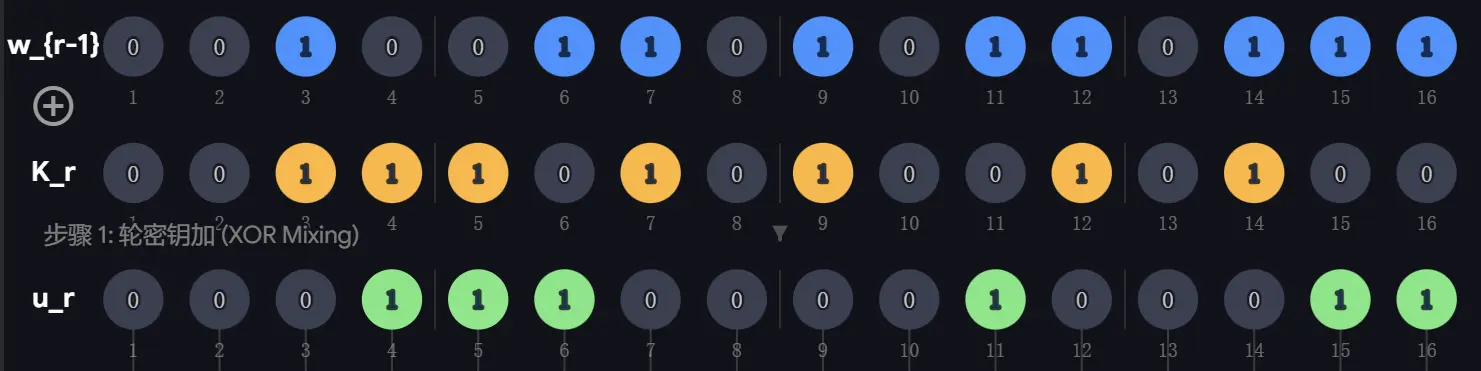

密钥混合:已知 K 1 = 0011 1010 1001 0100 K^1=0011\ 1010\ 1001\ 0100 K 1 = 0011 1010 1001 0100 w 0 w^0 w 0 u 1 = w 0 ⊕ K 1 = 0001 1100 0010 0011 = 1 C 2 3 u^1=w^0\oplus K^1 = 0001\ 1100\ 0010\ 0011 = 1\ C\ 2\ 3 u 1 = w 0 ⊕ K 1 = 0001 1100 0010 0011 = 1 C 2 3

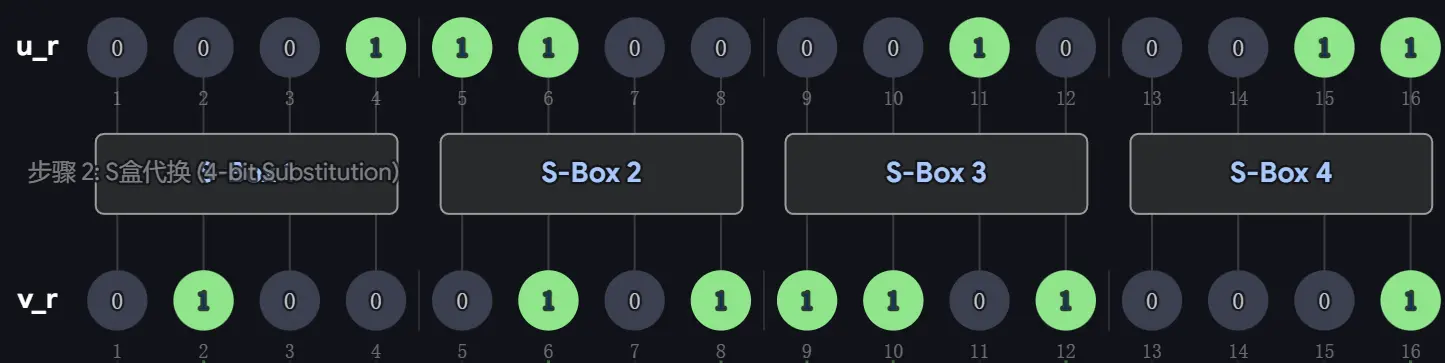

替换:把 u 1 u^1 u 1 m m m 1 → 4 , C → 5 , 2 → D , 3 → 1 1\rightarrow 4, \ C\rightarrow 5,\ 2\rightarrow D, \ 3\rightarrow 1 1 → 4 , C → 5 , 2 → D , 3 → 1 v 1 = 4 5 D 1 = 0100 0101 1101 0001 v^1=4\ 5\ D\ 1=0100\ 0101\ 1101\ 0001 v 1 = 4 5 D 1 = 0100 0101 1101 0001

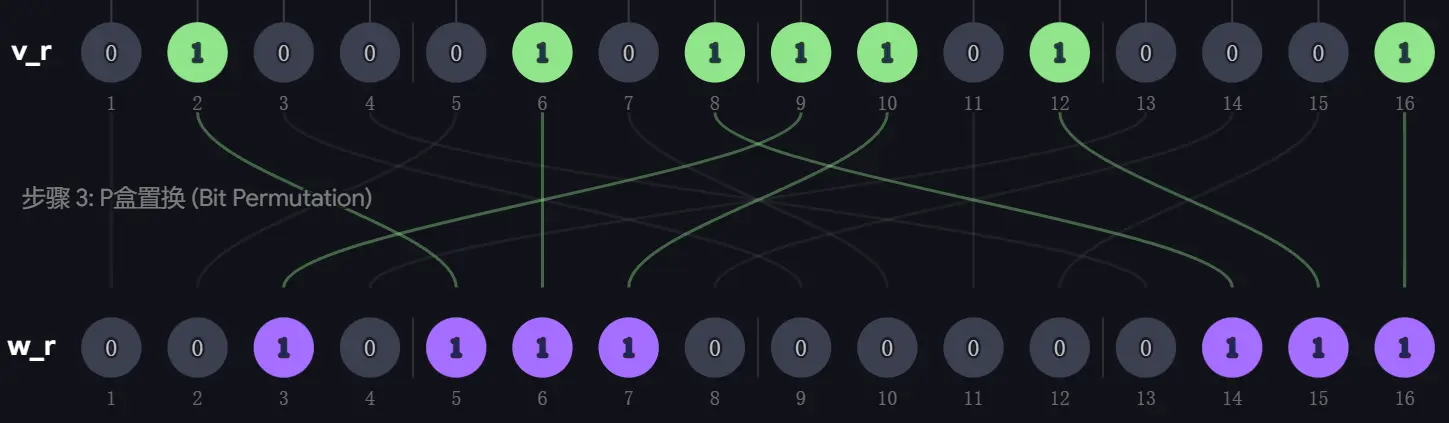

位置置换:应用 P-box 规则,例如 w 1 w^1 w 1 1 1 1 u 1 u^1 u 1 1 1 1 2 2 2 u 1 u^1 u 1 5 5 5 w 1 = 0010 1110 0000 0111 w^1=0010\ 1110\ 0000\ 0111 w 1 = 0010 1110 0000 0111

接下来是第 2 ~ 3 轮,过程类似。

在第 4 轮中,

密钥混合: w 3 = 1110 0100 0110 1110 w^3=1110\ 0100\ 0110\ 1110 w 3 = 1110 0100 0110 1110 K 4 = 0100 1101 0110 0011 K^4=0100\ 1101\ 0110\ 0011 K 4 = 0100 1101 0110 0011 u 4 = w 3 ⊕ K 4 = 1010 1001 0000 1101 u^4=w^3\oplus K^4=1010\ 1001\ 0000\ 1101 u 4 = w 3 ⊕ K 4 = 1010 1001 0000 1101

S-box 替换:v 4 = 0110 1010 1110 1001 v^4=0110\ 1010\ 1110\ 1001 v 4 = 0110 1010 1110 1001

白化:再次进行一轮密钥混合,y = v 4 ⊕ K 5 y=v^4\oplus K^5 y = v 4 ⊕ K 5 K 5 = 1101 0110 0011 1111 K^5=1101\ 0110\ 0011\ 1111 K 5 = 1101 0110 0011 1111 y = 1011 1100 1101 0110 y=1011\ 1100\ 1101\ 0110 y = 1011 1100 1101 0110 B C D 6 \boxed{BCD6} BC D 6

过程对照表如下:

阶段 值 w 0 = x w^0=x w 0 = x 0010 0110 1011 0111 K 1 K^1 K 1 0011 1010 1001 0100 u 1 u^1 u 1 0001 1100 0010 0011 v 1 v^1 v 1 0100 0101 1101 0001 w 1 w^1 w 1 0010 1110 0000 0111 K 2 K^2 K 2 1010 1001 0100 1101 u 2 u^2 u 2 1000 0111 0100 1010 v 2 v^2 v 2 0011 1000 0010 0110 w 2 w^2 w 2 0100 0001 1011 1000 K 3 K^3 K 3 1001 0100 1101 0110 u 3 u^3 u 3 1101 0101 0110 1110 v 3 v^3 v 3 1001 1111 1011 0000 w 3 w^3 w 3 1110 0100 0110 1110 K 4 K^4 K 4 0100 1101 0110 0011 u 4 u^4 u 4 1010 1001 0000 1101 v 4 v^4 v 4 0110 1010 1110 1001 K 5 K^5 K 5 1101 0110 0011 1111 y y y 1011 1100 1101 0110

DES# 在刚才学习的 SPN 网络中,有一个隐藏的问题:为了能让密文解密还原回明文,我们在 SPN 里使用的 S-box 必须是可逆的 。然而在数学上,设计一个高安全度且可逆的 S-box 很困难。为了解决这个问题,密码学家提出了 Feistel 结构 ,并设计了 DES (Data Encryption Standard) 。在这种结构中,每一轮的轮函数 (S-box) 并不要求是可逆的,因为其解密过程是通过 结构自身的对称性 来实现的。这使得 S 盒的设计更加灵活,可以使用更复杂的非线性映射来增强安全性,而无需担心解密时的可逆性限制。

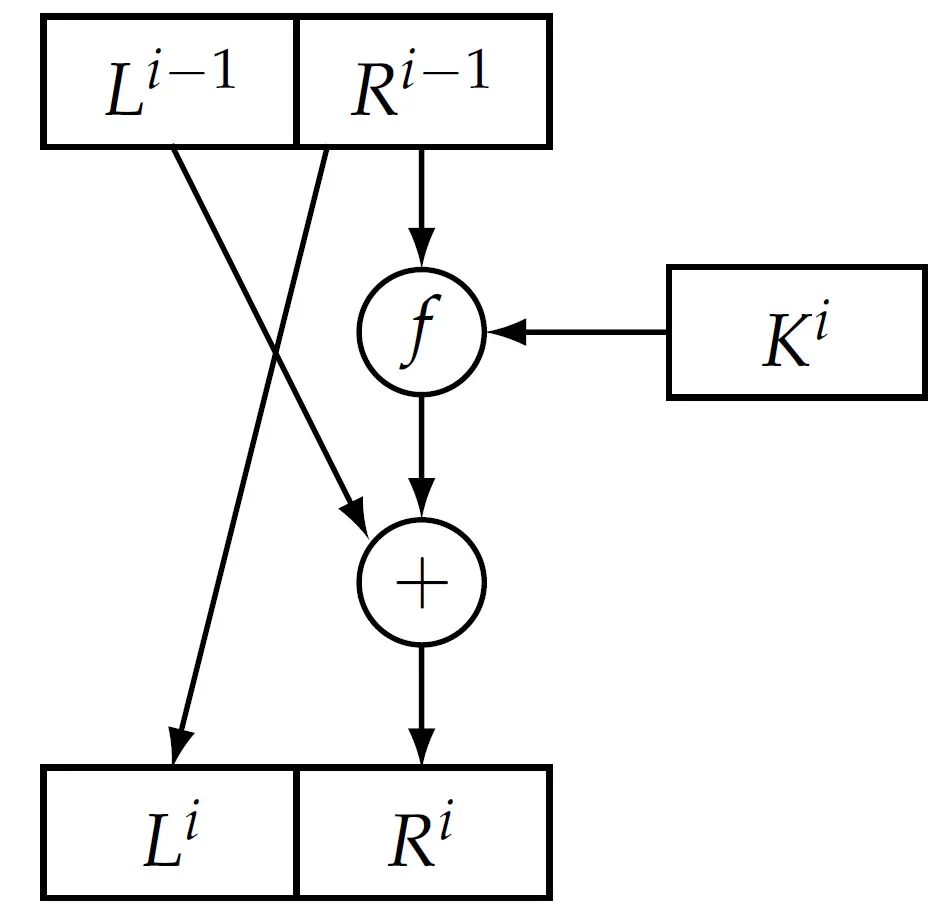

Feistel 结构的基本原理是将输入的明文平分成左右两部分。具体而言:

每一轮把当前状态分成两半:u i = L i R i u_i = L_iR_i u i = L i R i L i L_i L i R i R_i R i i i i L i − 1 , R i − 1 L_{i-1}, R_{i-1} L i − 1 , R i − 1

在第 i i i

将右半边的 R i − 1 R_{i-1} R i − 1 L i = R i − 1 L_i = R_{i-1} L i = R i − 1

将右半边的 R i − 1 R_{i-1} R i − 1 K i K_i K i f f f f ( R i − 1 , K i ) f(R_{i-1}, K_i) f ( R i − 1 , K i )

最后将这个加密数据与原本的左半边 L i − 1 L_{i-1} L i − 1 异或 (⊕ \oplus ⊕ 运算,得到的结果成为了下一轮的右半边:R i = L i − 1 ⊕ f ( R i − 1 , K i ) R_i = L_{i-1} \oplus f(R_{i-1}, K_i) R i = L i − 1 ⊕ f ( R i − 1 , K i )

下图展示了 Feistel 结构的基础架构:

这个结构同时也是 DES 加密过程中的一轮。DES 是一个 16 轮的 Feistel 网络 ,处理 64 比特 的数据块,用一个 56 比特 的密钥(另有 8 比特奇偶校验,实际存储 64 比特)。

DES 的大致流程是:

先对明文 x x x 初始置换 IP (Initial Permutation) ,记为 IP ( x ) = L 0 R 0 \text{IP}(x)=L^0R^0 IP ( x ) = L 0 R 0

经过如上的 16 轮 Feistel 结构加密,得到 L 16 R 16 L_{16}R_{16} L 16 R 16 交换顺序 得到:R 16 L 16 R_{16}L_{16} R 16 L 16

将交换顺序后的密文做一个固定的 逆置换 I P − 1 IP^{-1} I P − 1 ,得到最后加密的密文 y y y y = IP − 1 ( R 16 L 16 ) y=\text{IP}^{-1}(R_{16}L_{16}) y = IP − 1 ( R 16 L 16 )

其中初始置换及其逆置换没有密码学意义,仅是为了适应当时的硬件设计。

那 DES 的设计为什么能解决要求轮函数可逆的问题呢?它运用了异或运算的数学性质:一个数据被同一个值异或两次,就会回到原值 A ⊕ B ⊕ B = A A \oplus B \oplus B = A A ⊕ B ⊕ B = A

假设你拿到了第 i i i ( L i , R i ) (L_i, R_i) ( L i , R i )

L i L_i L i R i − 1 R_{i-1} R i − 1 R i − 1 = L i R_{i-1} = L_i R i − 1 = L i 当你知道当前这一轮的密钥 K i K_i K i R i − 1 R_{i-1} R i − 1 f ( R i − 1 , K i ) f (R_{i-1}, K_i) f ( R i − 1 , K i )

接下来就可以通过异或的性质得到上一轮的左半边 L i − 1 L_{i-1} L i − 1 R i = L i − 1 ⊕ f ( R i − 1 , K i ) ⟹ L i − 1 = R i ⊕ f ( R i − 1 , K i ) R_i = L_{i-1} \oplus f(R_{i-1}, K_i) \implies L_{i-1} = R_i \oplus f(R_{i-1}, K_i) R i = L i − 1 ⊕ f ( R i − 1 , K i ) ⟹ L i − 1 = R i ⊕ f ( R i − 1 , K i )

在 DES 中,我们 根本不需要去逆向破解 f f f 。只需要重新运行它一次,利用异或运算的还原能力,就能把数据完美还原。DES 的加密和解密算法是完全相同的 ,解密时只需将相同的输入跑一遍,并把子密钥的调度顺序反过来即可。

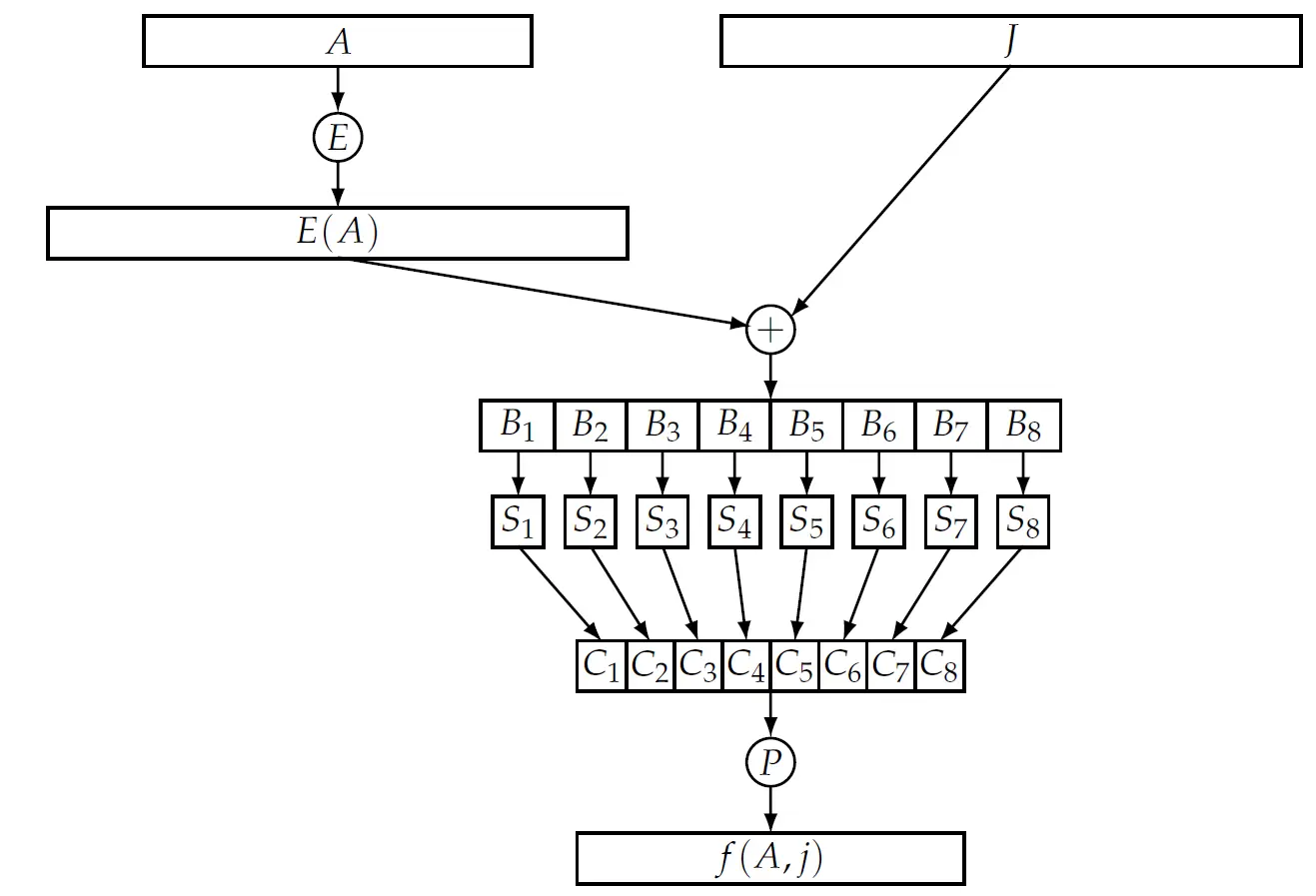

你可能会好奇它的加密函数 f f f

DES f f f f ( R i − 1 , K i ) : { 0 , 1 } 32 × { 0 , 1 } 48 → { 0 , 1 } 32 f (R_{i-1}, K_i):\{0,1\}^{32}\times\{0,1\}^{48}\rightarrow \{0,1\}^{32} f ( R i − 1 , K i ) : { 0 , 1 } 32 × { 0 , 1 } 48 → { 0 , 1 } 32

在其中,f f f E E E E ( A ) E(A) E ( A )

将其与轮密钥逐位异或:E ( A ) ⊕ K i E(A) \oplus K_i E ( A ) ⊕ K i B 1 B_1 B 1 B 8 B_8 B 8

将这 8 个组分别送入 8 个不同的 S 盒(S 1 S_1 S 1 S 8 S_8 S 8 4 个比特 :S i : { 0 , 1 } 6 → { 0 , 1 } 4 S_i: \{0,1\}^6 \rightarrow \{0,1\}^4 S i : { 0 , 1 } 6 → { 0 , 1 } 4

将其输出拼在一起得到 32 位的 C C C P P P P ( C ) P(C) P ( C ) f f f

AES# DES 为了避开设计可逆 S 盒的难题,使用了 Feistel 结构,代价是 每轮只能加密一半的数据 。密码学家利用高级的数学工具(有限域/伽罗瓦域)制造出了 SPN 中的完美可逆 S 盒。AES (Advanced Encryption Standard) 抛弃了 Feistel 结构,全面回归了 SPN 结构。这使得 AES 每轮能把所有数据都加密一遍,效率提高。

AES 中,标准的数据块是 128 bits 。它不再把这 128 bits 看作一条序列,而是把它切成 16 个 Byte(1 byte = 8 bits),然后转换成一个 4 x 4 的矩阵 。这个矩阵在 AES 中被称为 状态矩阵 (State) ,其表达式如下(Byte 按 列顺序 摆出)。

s 0 , 0 s 0 , 1 s 0 , 2 s 0 , 3 s 1 , 0 s 1 , 1 s 1 , 2 s 1 , 3 s 2 , 0 s 2 , 1 s 2 , 2 s 2 , 3 s 3 , 0 s 3 , 1 s 3 , 2 s 3 , 3 = x 0 x 4 x 8 x 12 x 1 x 5 x 9 x 13 x 2 x 6 x 10 x 14 x 3 x 7 x 11 x 15 \begin{matrix}

s_{0,0} & s_{0,1} & s_{0,2} & s_{0,3}\\

s_{1,0} & s_{1,1} & s_{1,2} & s_{1,3}\\

s_{2,0} & s_{2,1} & s_{2,2} & s_{2,3}\\

s_{3,0} & s_{3,1} & s_{3,2} & s_{3,3}

\end{matrix} = \begin{matrix}

x_0 & x_4 & x_8 & x_{12}\\

x_1 & x_5 & x_9 & x_{13}\\

x_2 & x_6 & x_{10} & x_{14}\\

x_3 & x_7 & x_{11} & x_{15}

\end{matrix} s 0 , 0 s 1 , 0 s 2 , 0 s 3 , 0 s 0 , 1 s 1 , 1 s 2 , 1 s 3 , 1 s 0 , 2 s 1 , 2 s 2 , 2 s 3 , 2 s 0 , 3 s 1 , 3 s 2 , 3 s 3 , 3 = x 0 x 1 x 2 x 3 x 4 x 5 x 6 x 7 x 8 x 9 x 10 x 11 x 12 x 13 x 14 x 15 AES 会根据不同的密钥长度定义不同的轮数,一般来说 AES-128 是 10 轮,AES-192 是 12 轮,AES-256 是 14 轮。

在 N − 1 N-1 N − 1

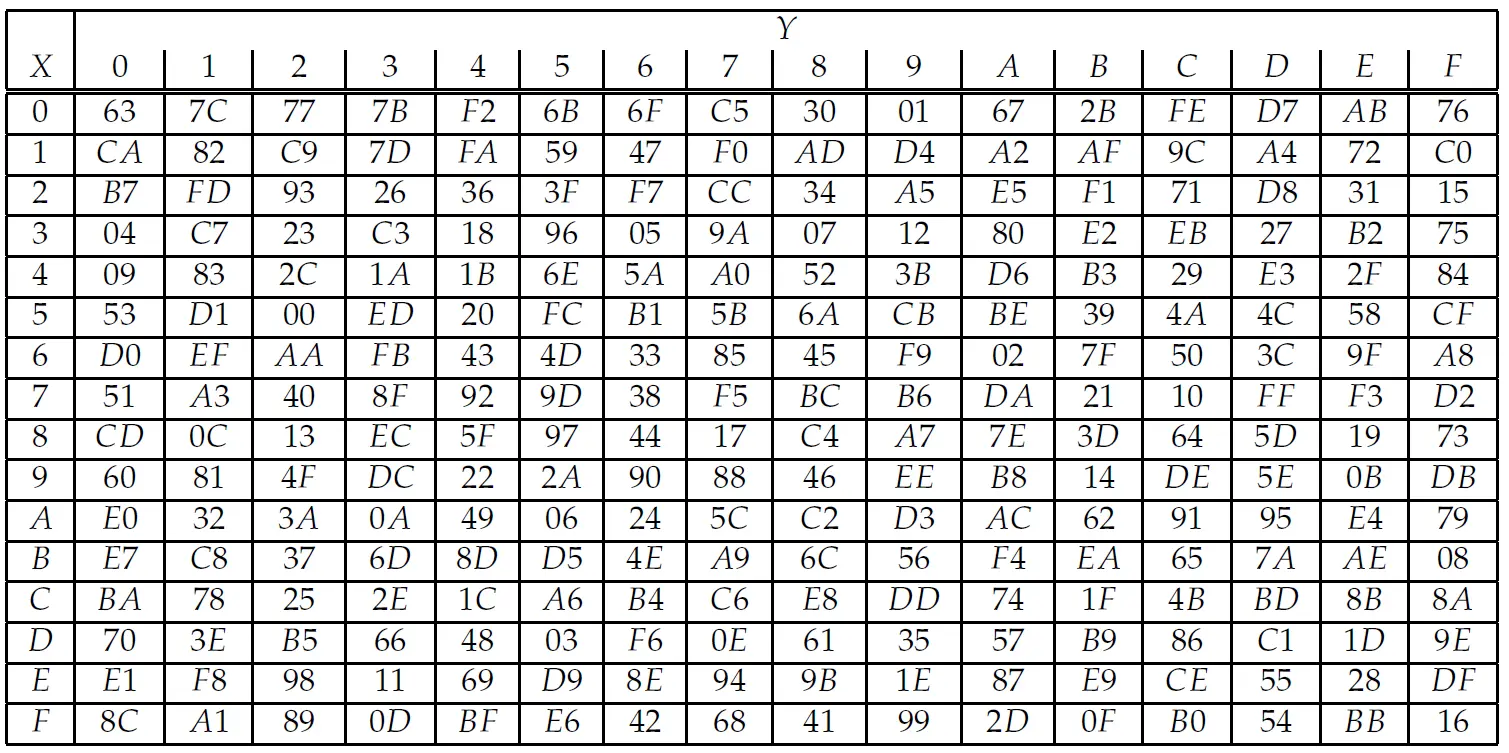

字节代换 (SubBytes) :将状态矩阵通过一个 16 x 16 的固定 S 盒,每个 byte 通过 S-box 替换。如图是一个 S 表的例子。

行移位 (ShiftRows) :它会将每一行循环左移不同距离,相当于行置换。第 i = 0 , 1 , 2 , 3 i=0,1,2,3 i = 0 , 1 , 2 , 3 i i i s 1 , 0 , s 1 , 1 , s 1 , 2 , s 1 , 3 s_{1,0}, s_{1,1}, s_{1,2}, s_{1,3} s 1 , 0 , s 1 , 1 , s 1 , 2 , s 1 , 3 s 1 , 1 , s 1 , 2 , s 1 , 3 , s 1 , 0 s_{1,1}, s_{1,2}, s_{1,3}, s_{1,0} s 1 , 1 , s 1 , 2 , s 1 , 3 , s 1 , 0 列混淆 (MixColumns) :将每一列内部混合。它每次处理矩阵的一列。它把这 4 个字节当作多项式的系数,去乘以一个固定的矩阵。经过极度复杂的运算后,输出全新的 4 个字节。轮密钥加 (AddRoundKey) :最后,把这一轮的 128 位轮密钥也拆分为字节,排成一个 4x4 的矩阵,跟我们刚才搅拌好的状态矩阵进行简单的 异或 (⊕ \oplus ⊕ 。 而 第 N N N 。

AES 的轮密钥是通过 密钥拓展 (Key Expansion) 生成的,这一过程将初始密钥按 字 (Word) (1 Word = 4 Bytes) 扩展为一个更大的密钥序列,确保每一轮迭代都使用唯一的子密钥。例如 AES-128 需要将 128 位的初始密钥扩展为 11 组轮密钥,128 位的密钥对应 16 个 Byte,即 4 Words。Key Expansion 会生成 11 × 4 = 44 11 \times 4 = 44 11 × 4 = 44

Hash 函数# Hash 函数和 MAC# 之前学习的加密算法都在尝试各种方法将一段信息加密为其他人看不懂的内容,在现实世界中,只有机密性是不够的。其他人就算看不懂密文,但他如果把密文拦截下来,随便篡改几个字节都会导致你解密失败。或者是黑客假冒你的身份发了一条指令,这时解密者不知道是否是你发的。

这时候我们就需要解决两个新问题:

完整性 (Integrity) :数据在传输过程中,有没有被改动过。认证 (Authentication) :这数据是否是你本人发出来的。 一个很简单的方法就是:添加指纹 (fingerprint)。

哈希函数 (Hash Function) 是一种给信息添加指纹的方法。它的输入可以是任意长度的消息(一个文件、一句话、一部电影),输出则是固定长度的无规律字符串,也就是数字指纹,也被称为 消息摘要 (message digest) 。比如常见的 MD5 或 SHA-256 就是 Hash 算法。这个指纹是公开可计算的,任何人拿到消息,都能通过同样的 Hash 函数算出一样的指纹。Hash 函数具有如下的特性:

不可逆 :无法通过 Hash 值推导出原信息是什么。雪崩效应 (Avalanche Effect) :信息发生任何的改动都会导致 Hash 值的变化。抗碰稳固 :很难找到两份内容不同但 Hash 值却一样的文件。 一个非常常见的 Hash 函数的应用就是 软件完整性验证 :官网发布软件时,同时公布它的 Hash 值。个人下载软件后自己算一遍 Hash 值,对比官网的值,就知道文件有没有被篡改或损坏。

Hash 算法是没有密钥的,每个人都可以算。而在此基础上,消息认证码 (MAC) 则是加上了一个密钥。MAC 的计算不仅依赖于文件内容,还依赖于一个 只有通信双方才知道的秘密密钥 (K K K 。黑客就算篡改了文件,想重新算一个合法的 MAC,但他 没有密钥 ,所以算不出来。

Hash 函数解决了数据有没有变的问题 ,而 MAC 更进一步,不仅解决了数据有没有变,还提供了密钥认证 ,以确定计算者的身份,保证数据是你发的。

Merkle-Damgård 结构# 我们知道,哈希函数具有输入为任意长度的信息,输出为固定长度的信息摘要的特点。这样的特性是怎么设计的呢?在密码学里,数学家们非常擅长使用 压缩函数 (Compression Function,通常记为 f f f ,它只可以接受固定长度的输入,并输出固定长度的信息。密码学家设计了一种 Merkle-Damgård (MD) 结构 ,将压缩函数 f f f 可以处理任意长消息 的 Hash 函数。

MD 结构的核心思想是:用一个只能处理固定长度输入的压缩函数 f f f 反复处理长消息 x ∈ X x \in X x ∈ X 每一轮的输出变成下一轮的状态 ,最后一个状态就是 hash 值。这样的过程类似于递归求解。

首先我们设定一个碰撞稳固的压缩函数:compress : { 0 , 1 } m + t → { 0 , 1 } m \text{compress}:\{0,1\}^{m+t}\rightarrow \{0,1\}^{m} compress : { 0 , 1 } m + t → { 0 , 1 } m m + t m+t m + t m m m m m m m m m m m m t t t n = ∣ x ∣ n=|x| n = ∣ x ∣

我们需要构造这样的 Hash 函数:h : X → { 0 , 1 } m h:X\rightarrow \{0,1\}^{m} h : X → { 0 , 1 } m X X X x ∈ X x \in X x ∈ X m + t m+t m + t

在第 i i i g i = compress ( g i − 1 ∥ y i ) g_i = \text{compress}(g_{i-1}\|y_i) g i = compress ( g i − 1 ∥ y i ) g i g_i g i i i i y i y_i y i i i i ∥ \| ∥ g i g_i g i i i i 累计指纹 ,因为我们不是分块单独压缩,而是基于前面的分块再加上当前分块的链式压缩。所以每一轮压缩函数都必须带上上一次的状态 g i − 1 g_{i-1} g i − 1

那我们已经知道,第 i − 1 i-1 i − 1 g i − 1 g_{i-1} g i − 1 m m m m + t m+t m + t i i i 加入 1 bit 的固定标记 1 1 1 。这是为了防止 内部碰撞 ,即如果攻击者能找到某个状态与消息块的组合碰撞,他就可以在两个长度不同的消息间制造相同的哈希值。

所以 信息块的长度 应该设置为:t − 1 t-1 t − 1 x x x t − 1 t-1 t − 1 k = ⌈ n t − 1 ⌉ k=\left\lceil \frac{n}{t-1}\right\rceil k = ⌈ t − 1 n ⌉ x = x 1 ∥ x 2 ∥ ⋯ ∥ x k x=x_1\|x_2\|\cdots\|x_k x = x 1 ∥ x 2 ∥ ⋯ ∥ x k

因此,可能会存在最后一个块 x k x_k x k t − 1 t-1 t − 1 t − 1 = 4 t-1 = 4 t − 1 = 4 n = 14 n=14 n = 14 k = ⌈ 14 / 4 ⌉ = 4 k=\lceil 14/4\rceil=4 k = ⌈ 14/4 ⌉ = 4 ∣ x k ∣ = 2 < t − 1 |x_k|=2 < t-1 ∣ x k ∣ = 2 < t − 1 d d d 0 0 0 d = ( t − 1 ) × k − n d = (t-1) \times k - n d = ( t − 1 ) × k − n

此外,我们 还要额外记录补 0 的个数 d d d ,用 y k + 1 y_{k+1} y k + 1 d d d

算法的过程如下:

Algorithm 5.6: MERKLE-DAMGARD(x)

comment: compress : {0,1}^{m+t} -> {0,1}^m, where t >= 2

k <- ceil(n / (t - 1)) // 分块的数量

d <- k(t - 1) - n // 需要补 0 的个数

for i <- 1 to k - 1: // 遍历 k-1 个分块,用 y 表示每个分块,长度都是 t-1 bits

y_i <- x_i // x_i 是消息 x 已经切好的分块,在 k-1 时直接赋值

y_k <- x_k || 0^d // 给最后一块 x_k 补 0,让它变成 t-1 bits

y_{k+1} <- binary representation of d // 记录补 0 的数量,用于消除编码歧义

z_1 <- 0^{m+1} || y_1 // 补充初始状态和标志位,均为 0

g_1 <- compress(z_1) // 进行第一次压缩,得到第 1 轮的状态

for i <- 1 to k: // 循环压缩,直到压缩完所有分块

z_{i+1} <- g_i || 1 || y_{i+1} // 补充输入

g_{i+1} <- compress(z_{i+1}) // 压缩第 i+1 轮

h(x) <- g_{k+1} // 包含处理最后的 y_k+1

MD 结构首先将输入的 x x x x = x 1 ∥ x 2 ∥ ⋯ ∥ x k x=x_1\|x_2\|\cdots\|x_k x = x 1 ∥ x 2 ∥ ⋯ ∥ x k y i y_i y i k − 1 k-1 k − 1 y i = x i y_i=x_i y i = x i k k k y k + 1 y_{k+1} y k + 1 x x x y y y y 1 , y 2 , … , y k , y k + 1 y_1,y_2,\dots,y_k,y_{k+1} y 1 , y 2 , … , y k , y k + 1 t − 1 t-1 t − 1

我们使用 z i z_i z i i i i 上一轮的状态 | 分隔标志位 | 信息块。在初始情况下,z 1 z_1 z 1 ( m + 1 ) (m+1) ( m + 1 ) z 1 ← 0 m + 1 ∣ ∣ y 1 z_1 \leftarrow 0^{m+1} || y_1 z 1 ← 0 m + 1 ∣∣ y 1 i + 1 i+1 i + 1 z i + 1 = g i ∥ 1 ∥ y i + 1 z_{i+1}=g_i\|1\|y_{i+1} z i + 1 = g i ∥1∥ y i + 1 1 1 1

循环处理压缩,直到压缩完所有分块。

我们这个算法的设计是有逻辑链的,如下描述可以帮助理解:

x = x 1 ∥ x 2 ∥ ⋯ ∥ x k x=x_1\|x_2\|\cdots\|x_k x = x 1 ∥ x 2 ∥ ⋯ ∥ x k y k ← x k ∣ ∣ 0 d y_{k} \leftarrow x_k || 0^d y k ← x k ∣∣ 0 d y k + 1 y_{k+1} y k + 1 压缩一次只能吃一个固定长度输入 → 必须多轮处理

每轮要记住前面处理结果 → 用 g i g_i g i

第一轮和后续轮要区分 → 用 0/1 作为结构标记

最后一个状态 g k + 1 g_{k+1} g k + 1

MD 结构是 抗冲突的 (collision resistant) 。如果两个不同消息 x ≠ x ′ x\ne x' x = x ′ h ( x ) = h ( x ′ ) h (x)=h (x') h ( x ) = h ( x ′ ) g k + 1 = g k ′ + 1 ′ g_{k+1}=g'_{k'+1} g k + 1 = g k ′ + 1 ′

如果发现 z ≠ z ′ z\ne z' z = z ′

如果发现 z = z ′ z=z' z = z ′ g i = g j ′ g_i = g'_j g i = g j ′ y i + 1 = y j + 1 ′ y_{i+1} = y'_{j+1} y i + 1 = y j + 1 ′ y y y

但如果是所有的 y y y y k + 1 y_{k+1} y k + 1 x x x x = x ′ x = x' x = x ′

所以,如果能找到 h h h

我们刚才处理的情况中,压缩函数除了长度为 m m m t − 1 t-1 t − 1 m + 1 m+1 m + 1 t − 1 t-1 t − 1 t − 1 = 0 t-1=0 t − 1 = 0

此时需要特殊处理,算法如下:

Algorithm 5.7: MERKLE-DAMGARD 2(x)

comment: compress : {0,1}^{m+1} → {0,1}^m

y ← 11 || f(x1) || f(x2) || ... || f(xn) // 使用编码函数转换原始信息为 y

denote y = y1 || y2 || ... || yk, // 把编码后的 y 看成一串单独的 bit。

where yi ∈ {0,1}, 1 ≤ i ≤ k

g1 ← compress(0^m || y1) // 补充初始状态和第 1 个 bit 作为输入

for i ← 1 to k − 1: // 链式压缩

gi+1 ← compress(gi || yi+1)

它的思路是:先把原消息重新编码成 y y y

假设原消息是:x = x 1 x 2 ⋯ x n x=x_1x_2\cdots x_n x = x 1 x 2 ⋯ x n x i x_i x i 1 bit 的,x i ∈ { 0 , 1 } x_i\in\{0,1\} x i ∈ { 0 , 1 }

它定义了一个 特殊编码函数 f : f ( 0 ) = 0 ; f ( 1 ) = 01 f:\ f(0) = 0;\ f(1)=01 f : f ( 0 ) = 0 ; f ( 1 ) = 01 x x x y y y y y y 前缀 11 11 11 (因为不存在连续的 1)。例如二进制下 x = 101 x = 101 x = 101 f ( x 1 ) ∣ ∣ f ( x 2 ) ∣ ∣ f ( x 3 ) = 01 ∣ ∣ 0 ∣ ∣ 01 = 01001 f (x_1)\ ||\ f (x_2)\ ||\ f (x_3) = 01\ ||\ 0\ ||\ 01 = 01001 f ( x 1 ) ∣∣ f ( x 2 ) ∣∣ f ( x 3 ) = 01 ∣∣ 0 ∣∣ 01 = 01001 y = 11 ∣ ∣ 01001 = 1101001 y = 11\ ||\ 01001 = 1101001 y = 11 ∣∣ 01001 = 1101001

接下来,把 y y y 。例如 y = 1101001 y = 1101001 y = 1101001 k = 7 k=7 k = 7 这个 k k k k k k 。

开始压缩,压缩的输入需要由上一轮的状态 g i − 1 g_{i-1} g i − 1 当前轮的单个 bit 组成 。初始状态为 0 m 0^m 0 m

既然每轮只能吃 1 bit,那为什么不直接把 x = x 1 x 2 ⋯ x n x=x_1x_2\cdots x_n x = x 1 x 2 ⋯ x n y y y 不能很好地处理不同长度消息之间的安全证明 。假设两个不同长度的消息最终 hash 一样:h ( x ) = h ( x ′ ) h (x)=h (x') h ( x ) = h ( x ′ ) 短消息的 bit 串等于长消息 bit 串的后缀 这样的逻辑矛盾。例如 x = 101 ; x ′ = 00101 x = 101;\ x' = 00101 x = 101 ; x ′ = 00101 11 11 11 1 1 1

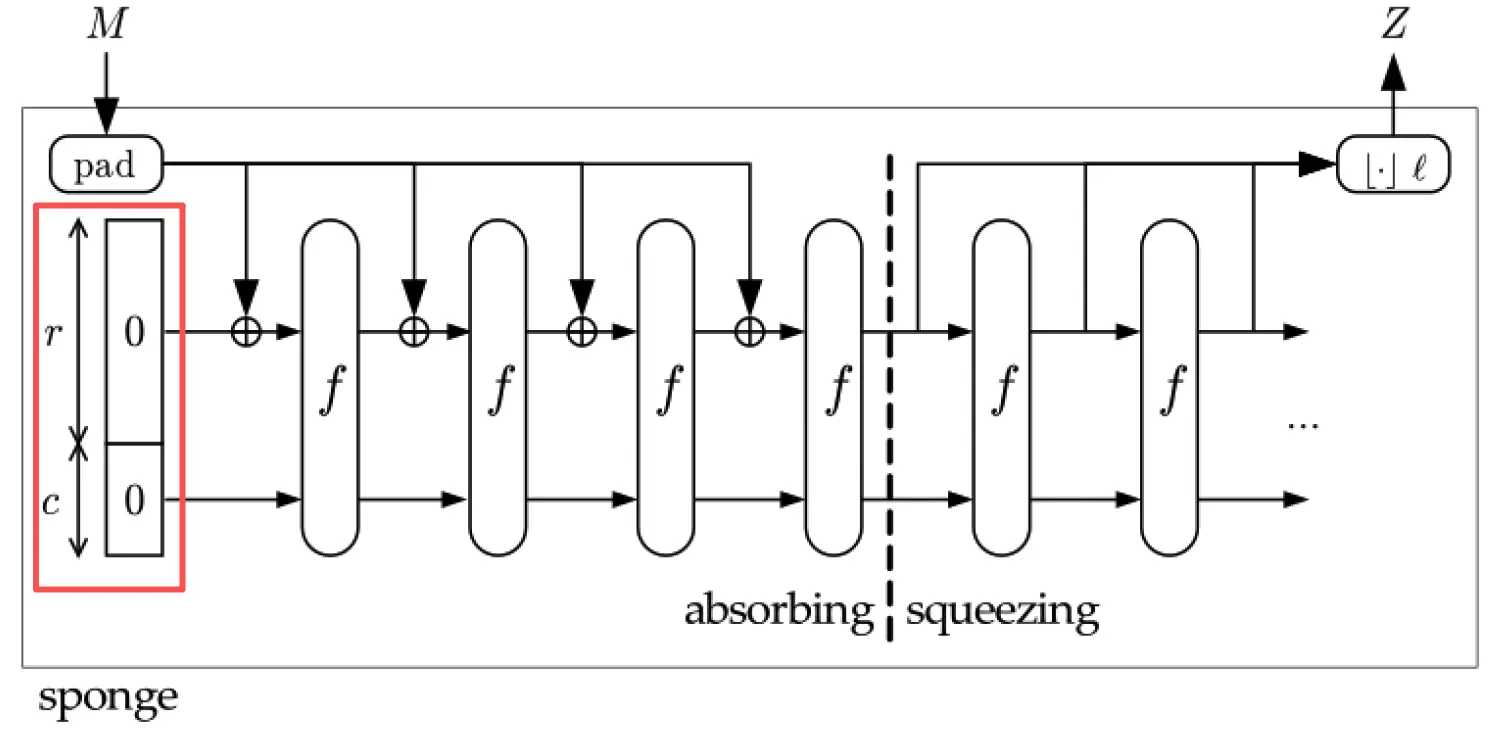

Sponge 结构# 海绵结构 (Sponge Construction) 是 Hash 函数设计里的另一条路线。SHA-3 就是基于海绵结构设计的。它不再使用 Merkle-Damgård 那种输出固定长度的压缩函数,而是使用一个 固定长度到固定长度 的函数 f : { 0 , 1 } b → { 0 , 1 } b f:\{0,1\}^b\to\{0,1\}^b f : { 0 , 1 } b → { 0 , 1 } b 吃进任意长度 的数据,还能 吐出任意长度 的结果。

海绵结构的设计思路是:先把消息一块块吸进去,再从内部状态里挤出需要长度的输出。

海绵结构内部有一个固定大小的内存空间,我们称之为 状态 (State) ,总长度设为 b b b b b b

r r r r r r c c c c c c 如图,我们知道 b = r + c b = r + c b = r + c f f f b b b r + c r+c r + c

跟着这张图,下面展示海绵结构如何得到 hash 值的过程。首先是 吸收阶段 (Absorbing Phase) 。

输入消息 M M M :原始消息 M M M pad \text{pad} pad r r r M = m 1 ∥ m 2 ∥ ⋯ ∥ m k M=m_1\|m_2\|\cdots\|m_k M = m 1 ∥ m 2 ∥ ⋯ ∥ m k m i m_i m i r r r 初始化状态 :在左侧设置一个初始状态:x 0 = 0 r , y 0 = 0 c x_0=0^r,\quad y_0=0^c x 0 = 0 r , y 0 = 0 c 吸收第 1 块 :第一块 m 1 m_1 m 1 x 0 x_0 x 0 x 0 ⊕ m 1 x_0\oplus m_1 x 0 ⊕ m 1 f f f x 1 ∥ y 1 x_1\|y_1 x 1 ∥ y 1 吸收后续块 :接下来把第 2 个数据块 m 2 m_2 m 2 r r r x 1 x_1 x 1 f f f x 2 ∥ y 2 x_2\|y_2 x 2 ∥ y 2 m 1 m_1 m 1 m k m_k m k 接下来是 **挤出阶段 (Squeezing Phase)。

挤出第 1 次 :直接把当前海绵表层 r r r r r r 再次挤出直到结束 :如果发现输出不够长,则对当前状态进行内部搅拌 f f f r r r 最后把挤出的输出块拼起来,只保留前 ℓ ℓ ℓ

下表是两种结构的对比:MD 是把消息压短;Sponge 是把消息吸进一个大状态,再从状态中挤出输出 。

Merkle-Damgård Sponge 基本组件 压缩函数 固定长度的搅拌函数 组件形式 { 0 , 1 } m + t → { 0 , 1 } m \{0,1\}^{m+t}\to\{0,1\}^m { 0 , 1 } m + t → { 0 , 1 } m { 0 , 1 } b → { 0 , 1 } b \{0,1\}^b\to\{0,1\}^b { 0 , 1 } b → { 0 , 1 } b 处理消息方式 每轮压缩成较短的状态 每轮把消息 XOR 进当前状态,再搅拌 内部状态 通常就是最终输出长度附近 b = r + c b=r+c b = r + c 输出长度 通常固定 可以任意长度 典型代表 SHA-1, SHA-2 类结构 SHA-3 / Keccak

RSA# 我们之前学的古典密码以及分组密码,都有一个致命的弱点:Alice 和 Bob 必须在通信之前共享一个秘密密钥。但是有一个严重的问题:如何在一个无法保证完全安全的信道中,把这把钥匙安全地交到对方手里?

这种困境促使了 公钥密码学 (Public-key Cryptography) 的诞生。1976 年,Diffie 和 Hellman 提出了公钥加密的思想,而 RSA 算法则是第一个真正意义上实用的公钥加密系统。

RSA (Rivest, Shamir, Adleman, 1977) 使用非对称密钥——公钥 (Public key) 和私钥 (Private key) ,巧妙地解决了在不安全信道下分发密钥的难题。

RSA 的安全性基于一个“单向函数”的 数学陷阱 :将两个大的素数相乘在计算上是非常容易的,但要将它们的乘积重新分解回原来的因数在计算上是几乎不可能的 。

RSA 数学基础# 在学习 RSA 之前,再次复习本篇之前提到的一些数学基础:

对于正整数 a a a b b b 最大公约数 GCD (Greatest Common Divisor) 可以通过 欧几里得算法 (Euclidean Algorithm) 计算:gcd ( a , b ) = gcd ( b , a mod b ) \gcd(a, b) = \gcd(b, a\ \text{mod}\ b) g cd( a , b ) = g cd( b , a mod b ) gcd ( a , b ) = 1 \gcd(a,b)=1 g cd( a , b ) = 1 a a a b b b

在模数空间中,如果存在 a b ≡ 1 ( m o d n ) ab \equiv 1 \pmod{n} ab ≡ 1 ( mod n ) b b b a a a 模逆 (Modular Inverse) (即之前仿射密码中提到的乘法逆)当且仅当 gcd ( a , n ) = 1 \gcd(a,n)=1 g cd( a , n ) = 1 b = a − 1 m o d n b = a^{-1} \mod n b = a − 1 mod n a a a Z n \mathbb{Z}_{n} Z n b b b b b b 扩展欧几里得算法 (Extended Euclidean Algorithm, EEA) 计算得到。前面的仿射密码处我们已经给出了一个例子 。

欧拉函数 (Euler’s totient function) φ ( m ) \varphi (m) φ ( m ) a ∈ Z m = { 0 , 1 , … , m − 1 } a \in \mathbb Z_m=\{0,1,\dots,m-1\} a ∈ Z m = { 0 , 1 , … , m − 1 } m m m gcd ( a , m ) = 1 \gcd(a,m)=1 g cd( a , m ) = 1 证明 的,如果把 m m m m = ∏ i = 1 n p i e i m=\prod_{i=1}^n p_i^{e_i} m = ∏ i = 1 n p i e i p i p_i p i e i e_i e i φ \varphi φ

φ ( m ) = ∏ i = 1 n ( p i e i − p i e i − 1 ) \varphi (m)=\prod_{i=1}^n \left (p_i^{e_i}-p_i^{e_i-1}\right) φ ( m ) = i = 1 ∏ n ( p i e i − p i e i − 1 ) 特别地,当 m = p × q m = p \times q m = p × q p , q p, q p , q φ ( m ) = ( p 1 − p 0 ) ( q 1 − q 0 ) = ( p − 1 ) ( q − 1 ) \varphi(m) = (p^1-p^0)(q^1-q^0) = (p-1)(q-1) φ ( m ) = ( p 1 − p 0 ) ( q 1 − q 0 ) = ( p − 1 ) ( q − 1 ) φ ( 15 ) = φ ( 3 × 5 ) = ( 3 − 1 ) ( 5 − 1 ) = 8 \varphi(15) = \varphi(3 \times 5) = (3-1)(5-1)=8 φ ( 15 ) = φ ( 3 × 5 ) = ( 3 − 1 ) ( 5 − 1 ) = 8 { 1 , 2 , 4 , 7 , 8 , 11 , 13 , 14 } \{1, 2, 4, 7, 8, 11, 13, 14\} { 1 , 2 , 4 , 7 , 8 , 11 , 13 , 14 }

若 m 1 , m 2 , … , m n m_1, m_2, \ldots, m_n m 1 , m 2 , … , m n gcd ( m i , m j ) = 1 \gcd(m_i, m_j) = 1 g cd( m i , m j ) = 1 i ≠ j i \neq j i = j x x x

x ≡ a 1 ( m o d m 1 ) x ≡ a 2 ( m o d m 2 ) ⋮ x ≡ a n ( m o d m n ) \begin{align*}

x &\equiv a_1 \pmod{m_1} \\

x &\equiv a_2 \pmod{m_2} \\

&\vdots \\

x &\equiv a_n \pmod{m_n}

\end{align*} x x x ≡ a 1 ( mod m 1 ) ≡ a 2 ( mod m 2 ) ⋮ ≡ a n ( mod m n ) 我们可以得到,x x x M = m 1 × m 2 × ⋯ × m n M = m_1 \times m_2 \times \dots \times m_n M = m 1 × m 2 × ⋯ × m n 唯一解 ,x ≡ ∑ i = 1 n a i ⋅ M i ⋅ k i ( m o d M ) x \equiv \sum_{i=1}^n a_i \cdot M_i \cdot k_i \pmod{M} x ≡ ∑ i = 1 n a i ⋅ M i ⋅ k i ( mod M ) 中国剩余定理 (Chinese Remainder Theorem, CRT) 。

证明:对于每个 i i i M i = M m i M_i = \frac{M}{m_i} M i = m i M m i m_i m i 没有任何因子是其他模的因子 ,所以 m i m_i m i M i M_i M i gcd ( M i , m i ) = 1 \gcd(M_i, m_i)=1 g cd( M i , m i ) = 1 k i k_i k i k i × M i ≡ 1 ( m o d m i ) k_i \times M_i \equiv 1 \pmod {m_i} k i × M i ≡ 1 ( mod m i ) i i i x ≡ a i × k i × M i ( m o d m i ) x \equiv a_i \times k_i \times M_i \pmod{m_i} x ≡ a i × k i × M i ( mod m i ) x x x M = m 1 × m 2 × ⋯ × m n M = m_1 \times m_2 \times \dots \times m_n M = m 1 × m 2 × ⋯ × m n x x x x ≡ ∑ i = 1 n a i ⋅ M i ⋅ k i ( m o d M ) x \equiv \sum_{i=1}^n a_i \cdot M_i \cdot k_i \pmod{M} x ≡ ∑ i = 1 n a i ⋅ M i ⋅ k i ( mod M ) x x x M M M M M M

例如古籍中记载的问题:求 x x x x ≡ 2 ( m o d 3 ) x ≡ 2 \pmod{3} x ≡ 2 ( mod 3 ) x ≡ 3 ( m o d 5 ) x ≡ 3 \pmod{5} x ≡ 3 ( mod 5 ) x ≡ 2 ( m o d 7 ) x ≡ 2 \pmod{7} x ≡ 2 ( mod 7 )

我们可以先计算其总模数 M = 3 × 5 × 7 = 105 M = 3×5×7 = 105 M = 3 × 5 × 7 = 105

模 m i m_i m i M i = M m i M_i = \frac{M}{m_i} M i = m i M k i ⋅ M i ≡ 1 ( m o d m i ) k_i \cdot M_i ≡ 1 \pmod{m_i} k i ⋅ M i ≡ 1 ( mod m i ) k i k_i k i 3 35 35 k ≡ 1 ( m o d 3 ) 35k ≡ 1 \pmod{3} 35 k ≡ 1 ( mod 3 ) k 1 = 35 − 1 m o d 3 k_1 = 35^{-1} \mod 3 k 1 = 3 5 − 1 mod 3 k 1 = 2 k_1=2 k 1 = 2 2 5 21 21 k ≡ 1 ( m o d 5 ) 21k ≡ 1 \pmod{5} 21 k ≡ 1 ( mod 5 ) k 2 = 21 − 1 m o d 5 k_2=21^{-1} \mod 5 k 2 = 2 1 − 1 mod 5 k 2 = 1 k_2=1 k 2 = 1 1 7 15 15 k ≡ 1 ( m o d 7 ) 15k ≡ 1 \pmod{7} 15 k ≡ 1 ( mod 7 ) k 3 = 15 − 1 m o d 7 k_3=15^{-1} \mod 7 k 3 = 1 5 − 1 mod 7 k 3 = 1 k_3=1 k 3 = 1 1

代入公式:

x ≡ ∑ i = 1 n a i ⋅ M i ⋅ k i ( m o d M ) = ( 2 × 35 × 2 ) + ( 3 × 21 × 1 ) + ( 2 × 15 × 1 ) ( m o d 105 ) = 233 ( m o d 105 ) ≡ 23 ( m o d 105 ) \begin{align*}

x &\equiv \sum_{i=1}^n a_i \cdot M_i \cdot k_i \pmod{M} \\

&= (2\times35\times2) + (3\times21\times1) + (2\times15\times1) \pmod{105} \\

&= 233 \pmod{105} \\

&\equiv 23 \pmod{105}

\end{align*} x ≡ i = 1 ∑ n a i ⋅ M i ⋅ k i ( mod M ) = ( 2 × 35 × 2 ) + ( 3 × 21 × 1 ) + ( 2 × 15 × 1 ) ( mod 105 ) = 233 ( mod 105 ) ≡ 23 ( mod 105 ) 欧拉定理 (Euler’s Theorem) 是 RSA 算法的核心。它指出:若正整数 a a a n n n a ϕ ( n ) ≡ 1 ( m o d n ) a^{\phi (n)}\equiv 1{\pmod {n}} a ϕ ( n ) ≡ 1 ( mod n ) 。

证明:我们知道在 Z n \mathbb{Z}_n Z n ϕ ( n ) \phi(n) ϕ ( n ) ϕ ( 10 ) = 4 \phi (10)=4 ϕ ( 10 ) = 4 m o d 10 \bmod 10 mod 10 3 × 7 = 21 ≡ 1 ( m o d 10 ) 3\times 7=21\equiv 1\pmod{10} 3 × 7 = 21 ≡ 1 ( mod 10 ) gcd ( x , n ) = 1 \gcd (x, n)=1 g cd( x , n ) = 1 x x x m o d n \mod n mod n

例如在 m o d 10 \mod 10 mod 10 { 1 , 3 , 7 , 9 } \{1,3,7,9\} { 1 , 3 , 7 , 9 } x = 3 x=3 x = 3 3 ⋅ 1 ≡ 3 ( m o d 10 ) 3\cdot 1\equiv 3\pmod{10} 3 ⋅ 1 ≡ 3 ( mod 10 ) 3 ⋅ 3 ≡ 9 ( m o d 10 ) 3\cdot 3\equiv 9\pmod{10} 3 ⋅ 3 ≡ 9 ( mod 10 ) 3 ⋅ 7 ≡ 1 ( m o d 10 ) 3\cdot 7\equiv 1\pmod{10} 3 ⋅ 7 ≡ 1 ( mod 10 ) 3 ⋅ 9 ≡ 7 ( m o d 10 ) 3\cdot 9\equiv 7\pmod{10} 3 ⋅ 9 ≡ 7 ( mod 10 ) { 3 , 9 , 1 , 7 } \{3, 9, 1, 7\} { 3 , 9 , 1 , 7 } { 1 , 3 , 7 , 9 } \{1, 3, 7, 9\} { 1 , 3 , 7 , 9 } 元素的顺序发生了改变 。这表明 在模 n n n n n n x x x 。

那么在 Z n \mathbb{Z}_n Z n n n n { r 1 , r 2 , … , r ϕ ( n ) } \{r_1, r_2,\dots, r_{\phi (n)}\} { r 1 , r 2 , … , r ϕ ( n ) } ϕ ( n ) \phi(n) ϕ ( n ) Z n ∗ \mathbb{Z}^*_n Z n ∗ x x x n n n x ≡ 1 ( m o d n ) x \equiv 1 \pmod{n} x ≡ 1 ( mod n ) { x r 1 , x r 2 , … , x r ϕ ( n ) } ( m o d n ) \{xr_1, xr_2, \dots, xr_{\phi(n)}\} \pmod{n} { x r 1 , x r 2 , … , x r ϕ ( n ) } ( mod n ) ( x r 1 ) ( x r 2 ) ⋯ ( x r ϕ ( n ) ) ≡ r 1 r 2 ⋯ r ϕ ( n ) ( m o d n ) (xr_1)(xr_2)\cdots (xr_{\phi (n)}) \equiv r_1 r_2\cdots r_{\phi (n)} \pmod n ( x r 1 ) ( x r 2 ) ⋯ ( x r ϕ ( n ) ) ≡ r 1 r 2 ⋯ r ϕ ( n ) ( mod n )

左边有 ϕ ( n ) \phi(n) ϕ ( n ) x x x x ϕ ( n ) r 1 r 2 ⋯ r ϕ ( n ) ≡ r 1 r 2 ⋯ r ϕ ( n ) ( m o d n ) x^{\phi (n)}r_1 r_2\cdots r_{\phi (n)} \equiv r_1 r_2\cdots r_{\phi (n)} \pmod n x ϕ ( n ) r 1 r 2 ⋯ r ϕ ( n ) ≡ r 1 r 2 ⋯ r ϕ ( n ) ( mod n ) r i r_i r i n n n n n n m o d n \bmod n mod n

x ϕ ( n ) ≡ 1 ( m o d n ) x^{\phi(n)}\equiv 1\pmod n x ϕ ( n ) ≡ 1 ( mod n ) RSA 密码系统# RSA 的密码系统定义如下:

RSA Cryptosystem 在 Z n \mathbb{Z}_n Z n n = p q n=pq n = pq p p p q q q K = { ( n , p , q , a , b ) : a b ≡ 1 ( m o d ϕ ( n ) ) } K=\{(n,p,q,a,b): ab \equiv 1 \pmod{\phi(n)}\} K = {( n , p , q , a , b ) : ab ≡ 1 ( mod ϕ ( n ))} x , y ∈ Z n x,y \in \mathbb{Z}_n x , y ∈ Z n

加密函数 e K ( x ) = x b m o d n e_K(x) = x^b \mod n e K ( x ) = x b mod n

解密函数 d K ( y ) = y a m o d n d_K(y)=y^a \mod n d K ( y ) = y a mod n n n n b b b p p p q q q a a a

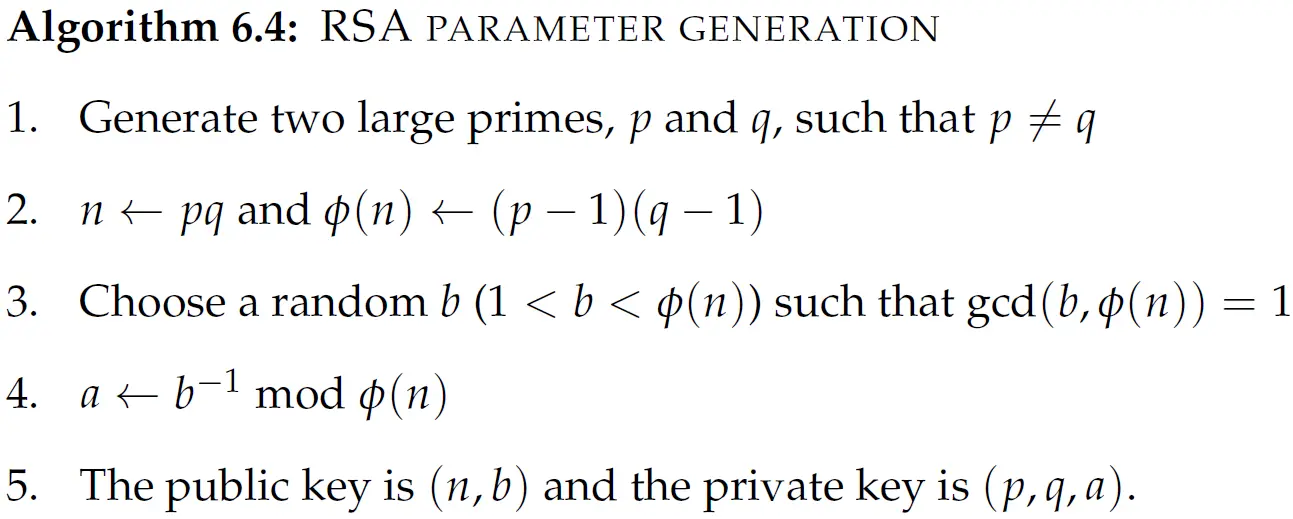

RSA 生成密钥的过程如下:

接下来,我们将通过一个简单的例子来看看 RSA 加解密的过程。

假设 Bob 生成的密钥:p = 101 , q = 113 p=101,\quad q=113 p = 101 , q = 113 n = p q = 11413 n=pq=11413 n = pq = 11413 ϕ ( n ) = ( 5 − 1 ) ( 11 − 1 ) = 4 × 10 = 40 \phi(n)=(5-1)(11-1)=4\times 10=40 ϕ ( n ) = ( 5 − 1 ) ( 11 − 1 ) = 4 × 10 = 40

如果他选定 b = 3 b=3 b = 3 gcd ( 3 , 40 ) = 1 \gcd(3,40)=1 g cd( 3 , 40 ) = 1 a a a 3 a ≡ 1 ( m o d 40 ) 3a\equiv 1\pmod{40} 3 a ≡ 1 ( mod 40 ) 1 = 40 − 13 × 3 ⟹ − 13 × 3 ≡ 1 ( m o d 40 ) 1 = 40-13 \times 3 \implies -13 \times 3 \equiv 1 \pmod{40} 1 = 40 − 13 × 3 ⟹ − 13 × 3 ≡ 1 ( mod 40 ) − 13 ≡ 27 ( m o d 40 ) -13 \equiv 27 \pmod{40} − 13 ≡ 27 ( mod 40 ) a = 27 a = 27 a = 27

公钥:( n , b ) = ( 55 , 3 ) (n, b)=(55,3) ( n , b ) = ( 55 , 3 )

私钥:( p , q , a ) = ( 5 , 11 , 27 ) (p,q,a)=(5,11,27) ( p , q , a ) = ( 5 , 11 , 27 )

Alice 将根据密钥进行加密,假设密文 x = 12 x=12 x = 12 y = x b m o d n = 12 3 m o d 55 ⟹ y = 23 y=x^b\bmod n=12^3\bmod 55 \implies y = 23 y = x b mod n = 1 2 3 mod 55 ⟹ y = 23

Bob 用私钥指数 a a a x = y a m o d n = 23 27 m o d 55 x=y^a\bmod n=23^{27}\bmod 55 x = y a mod n = 2 3 27 mod 55 x = 12 x=12 x = 12

我们来验证 RSA 的加密和解密过程是可逆的。在一个乘法群 Z n ∗ \mathbb{Z}^*_n Z n ∗ x x x n n n 欧拉定理 ,我们已知 ϕ ( n ) = ( p − 1 ) ( q − 1 ) \phi (n)=(p-1)(q-1) ϕ ( n ) = ( p − 1 ) ( q − 1 ) x ϕ ( n ) ≡ 1 ( m o d n ) x^{\phi(n)}\equiv 1\pmod n x ϕ ( n ) ≡ 1 ( mod n )

因为 a b ≡ 1 ( m o d φ ( n ) ) ab \equiv 1 \pmod{\varphi(n)} ab ≡ 1 ( mod φ ( n )) t ≥ 1 ∈ Z n t \ge 1 \in \mathbb{Z}_n t ≥ 1 ∈ Z n a b = t φ ( n ) + 1 ab = t\varphi(n)+1 ab = tφ ( n ) + 1

设密文 y = e K ( x ) = x b m o d n y = e_K(x) = x^b \mod n y = e K ( x ) = x b mod n d K ( y ) = ( x b ) a m o d n = x a b m o d n d_K(y) = (x^b)^a \mod n = x^{ab} \mod n d K ( y ) = ( x b ) a mod n = x ab mod n

将 a b ab ab d K ( y ) d_K(y) d K ( y )

x a b ≡ x t φ ( n ) + 1 ( m o d n ) ≡ ( x φ ( n ) ) t × x ( m o d n ) ≡ 1 t × x ( m o d n ) ≡ x ( m o d n ) \begin{align*}

x^{ab} &\equiv x^{t \varphi(n)+1} \pmod{n} \\

&\equiv (x^{\varphi(n)})^{t} \times x \pmod{n} \\

&\equiv 1^t \times x \pmod{n} \\

&\equiv x \pmod{n}

\end{align*} x ab ≡ x tφ ( n ) + 1 ( mod n ) ≡ ( x φ ( n ) ) t × x ( mod n ) ≡ 1 t × x ( mod n ) ≡ x ( mod n ) x x x

我们发现,在 RSA 过程中最难算的就是幂的模数了,即 x b m o d n x^b \bmod n x b mod n y a m o d n y^a \bmod n y a mod n Square and Multiply 算法去快速计算这样幂的模。

Square and Multiply Algorithm 设正整数 z z z x x x c c c n n n z = x c m o d n z=x^c\bmod n z = x c mod n

将 c c c c = ∑ i = 0 ℓ − 1 c i 2 i c=\sum_{i=0}^{\ell-1}c_i2^i c = ∑ i = 0 ℓ − 1 c i 2 i c i ∈ { 0 , 1 } c_i\in\{0,1\} c i ∈ { 0 , 1 } ℓ \ell ℓ

初始化 z = 1 z = 1 z = 1 i = ℓ − 1 , ℓ − 2 , … , 0 i=\ell-1,\ell-2,\dots,0 i = ℓ − 1 , ℓ − 2 , … , 0

平方 (Square) :首先计算 z 2 m o d n z^2 \bmod n z 2 mod n z z z z ← z 2 m o d n z \leftarrow z^2 \bmod n z ← z 2 mod n 相乘 (Multiply) :如果当前二进制位 c i = 1 c_i=1 c i = 1 z z z x x x z ← z ⋅ x m o d n , when c i = 1 , else z z\leftarrow z\cdot x\bmod n\ \text{, when } c_i=1 \text{, else } z z ← z ⋅ x mod n , when c i = 1 , else z

SQUARE-AND-MULTIPLY(x, c, n)

for i ← ℓ - 1 downto 0 do

这个算法的时间复杂度是 O ( log ( n ) ) O(\log(n)) O ( log ( n )) 查看 。接下来我们使用之前的例子来跑一遍这个算法的过程:要求 z = 23 27 m o d 55 z = 23^{27} \bmod 55 z = 2 3 27 mod 55

先将幂转换为二进制:27 = ( 11011 ) 2 27 = (11011)_2 27 = ( 11011 ) 2

初始化 z = 1 z=1 z = 1

第一轮:因为 c 4 = 1 c_4=1 c 4 = 1 z z z z = 23 m o d 55 = 23 z = 23 \bmod 55 = 23 z = 23 mod 55 = 23

第二轮:因为 c 3 = 1 c_3=1 c 3 = 1 z z z 23 2 m o d 55 = 34 23 ^ 2 \bmod 55 = 34 2 3 2 mod 55 = 34 z = 34 × 23 m o d 55 = 12 z=34 \times 23 \bmod 55 = 12 z = 34 × 23 mod 55 = 12

第三轮:因为 c 2 = 0 c_2=0 c 2 = 0 z z z z = 12 2 m o d 55 = 34 z = 12^2 \bmod 55 = 34 z = 1 2 2 mod 55 = 34

第四轮:因为 c 1 = 1 c_1=1 c 1 = 1 z z z 34 2 m o d 55 = 1 34^2 \bmod 55 = 1 3 4 2 mod 55 = 1 z = 23 m o d 55 = 23 z=23 \bmod 55 =23 z = 23 mod 55 = 23

第五轮:因为 c 0 = 1 c_0=1 c 0 = 1 z z z 23 2 m o d 55 = 34 23^2 \bmod 55 = 34 2 3 2 mod 55 = 34 z = 34 × 23 m o d 55 = 12 z=34 \times 23 \bmod 55 = 12 z = 34 × 23 mod 55 = 12

经过这个算法,最后可以算出 z = 12 z = 12 z = 12

离散对数# 离散对数数学基础# 我们前面学习的 RSA 的精髓在于“把两个质数乘起来容易,拆开极难 ”,在接下来的一章中将介绍另一个著名的数学陷阱:离散对数问题 (Discrete Logarithm Problem, DLP) 。

离散对数难题 建立在有限循环群 Z n ∗ \mathbb{Z}^*_n Z n ∗ n n n

在循环群 Z p ∗ \mathbb{Z}^*_p Z p ∗ α \alpha α α 1 , α 2 , α 3 , … , α a ( m o d p ) \alpha^1, \alpha^2, \alpha^3, \dots, \alpha^a \pmod p α 1 , α 2 , α 3 , … , α a ( mod p ) α \alpha α 生成元 (generator) 。因为循环群的性质,α \alpha α p p p β ≡ α a ( m o d p ) \beta \equiv \alpha^a \pmod p β ≡ α a ( mod p ) 0 ≤ a < p − 1 0≤a<p−1 0 ≤ a < p − 1

这个 a a a 以 α \alpha α β \beta β 。它一点也不连续,值在模 p − 1 p-1 p − 1 α , p , β \alpha, p, \beta α , p , β a a a a = log α β ( m o d p ) a = \log_\alpha \beta \pmod p a = log α β ( mod p ) p p p

离散对数问题的这种单向性是许多现代密码体制的安全基石。例如,ElGamal 密码系统。

ElGamal 密码系统# ElGamal 密码系统 是一个建立在有限域上离散对数问题的困难性之上的非对称加密算法。RSA 每次使用同一公钥加密同一明文计算结果都一样,黑客即便解不开密文,但如果他看到你连续三天发送了完全相同的密文,他就能猜到你下达了相同的指令。ElGamal 引入 随机性 (Randomized Encryption) ,具有概率加密的特性,这意味着 相同的明文在不同时刻加密会产生不同的密文,从而能够更有效地抵御选择明文攻击 。

ElGamal 密码系统定义如下:

ElGamal Cryptosystem 设 p p p α ∈ Z p ∗ \alpha \in \mathbb{Z}_{p}^* α ∈ Z p ∗ Z p ∗ = { 1 , 2 , … , p − 1 } \mathbb{Z}_p^* = \{1,2,\dots,p-1\} Z p ∗ = { 1 , 2 , … , p − 1 } K = { ( p , α , a , β ) : β ≡ α a ( m o d p ) } K= \{(p,\alpha,a,\beta): \beta \equiv \alpha^a \pmod{p}\} K = {( p , α , a , β ) : β ≡ α a ( mod p )} K = ( p , α , a , β ) K=(p,\alpha,a,\beta) K = ( p , α , a , β ) k ∈ Z p − 1 ∗ k \in \mathbb{Z}_{p-1}^* k ∈ Z p − 1 ∗ x x x ( y 1 , y 2 ) ∈ Z p ∗ (y_1,y_2) \in \mathbb{Z}_{p}^* ( y 1 , y 2 ) ∈ Z p ∗

加密函数:e K ( x , k ) = ( y 1 , y 2 ) e_K(x, k) = (y_1,y_2) e K ( x , k ) = ( y 1 , y 2 ) y 1 = α k m o d p y_1 = \alpha^k \bmod p y 1 = α k mod p y 2 = x β k m o d p y_2=x \beta^k \bmod p y 2 = x β k mod p

解密函数:d K ( y 1 , y 2 ) = y 2 ( y 1 a ) − 1 m o d p d_K(y_1,y_2)=y_2(y_1^a)^{-1} \bmod p d K ( y 1 , y 2 ) = y 2 ( y 1 a ) − 1 mod p

其中,α \alpha α β \beta β p p p a a a k k k

接下来一步步代入这个过程:

首先选择一个大质数 p p p α \alpha α p p p Z p ∗ = { 1 , 2 , … , p − 1 } \mathbb{Z}_p^* = \{1,2,\dots,p-1\} Z p ∗ = { 1 , 2 , … , p − 1 }

Bob 选择一个私钥:a ( 1 ≤ a < p − 1 ) a\ (1 \leq a \lt p-1) a ( 1 ≤ a < p − 1 ) β \beta β β ≡ α a ( m o d p ) \beta \equiv \alpha^a \pmod p β ≡ α a ( mod p ) β β β β β β a a a ( p , α , β ) (p, \alpha, \beta) ( p , α , β ) a a a

Alice 想加密消息 x ∈ Z p ∗ x \in \mathbb{Z}_{p}^* x ∈ Z p ∗ k k k y 1 ≡ α k ( m o d p ) y_1 \equiv \alpha^k \pmod p y 1 ≡ α k ( mod p ) y 2 ≡ x ⋅ β k ( m o d p ) y_2 \equiv x \cdot \beta^k \pmod p y 2 ≡ x ⋅ β k ( mod p ) ( y 1 , y 2 ) (y_1, y_2) ( y 1 , y 2 ) y 1 y_1 y 1 提示纸条 ,而 y 2 y_2 y 2

Bob 收到密文,他用自己的私钥 a a a y 1 a = ( α k ) a = α k a y_1^a = (\alpha^k)^a = \alpha^{ka} y 1 a = ( α k ) a = α ka β = α a \beta = \alpha^a β = α a α k a = α a k = ( α a ) k = β k \alpha^{ka} = \alpha^{ak} = (\alpha^a)^k = \beta^k α ka = α ak = ( α a ) k = β k y 2 y_2 y 2 β k = α a = y 1 a \beta^k = \alpha^a = y_1^a β k = α a = y 1 a k k k ( y 1 a ) − 1 (y_1^a)^{-1} ( y 1 a ) − 1 y 2 y_2 y 2 x x x x ≡ y 2 ⋅ ( β k ) − 1 = y 2 ⋅ ( y 1 a ) − 1 ( m o d p ) x \equiv y_2 \cdot (\beta^k)^{-1} = y_2 \cdot (y_1^a)^{-1} \pmod p x ≡ y 2 ⋅ ( β k ) − 1 = y 2 ⋅ ( y 1 a ) − 1 ( mod p )

下面是一个代入真实数据的例子,为了演示方便,这里选择较小的数据:

设 p = 23 p=23 p = 23 α = 5 \alpha = 5 α = 5 Z 23 ∗ \mathbb{Z}_{23}^* Z 23 ∗ a = 6 a = 6 a = 6 β \beta β β = α a ( m o d p ) = 5 6 ( m o d 23 ) ⟹ β = 8 \beta = \alpha^a \pmod p = 5^6 \pmod {23} \implies \beta = 8 β = α a ( mod p ) = 5 6 ( mod 23 ) ⟹ β = 8

公钥:( p , α , β ) = ( 23 , 5 , 8 ) (p,\alpha,\beta) = (23,5,8) ( p , α , β ) = ( 23 , 5 , 8 )

私钥:a = 6 a = 6 a = 6

Alice 想加密消息:x = 13 x = 13 x = 13 k = 15 k=15 k = 15

提示纸条:y 1 = α k ( m o d p ) = 5 15 ( m o d 23 ) ⟹ y 1 = 19 y_1 = \alpha^k \pmod p = 5^{15} \pmod {23} \implies y_1 = 19 y 1 = α k ( mod p ) = 5 15 ( mod 23 ) ⟹ y 1 = 19

加密内容:y 2 = x ⋅ β k ( m o d p ) = 13 × 8 15 ( m o d 23 ) ⟹ y 2 = 26 ( m o d 23 ) = 3 y_2 = x \cdot \beta^k \pmod p = 13 \times 8^{15} \pmod {23} \implies y_2 = 26 \pmod {23} = 3 y 2 = x ⋅ β k ( mod p ) = 13 × 8 15 ( mod 23 ) ⟹ y 2 = 26 ( mod 23 ) = 3

得到密文:( y 1 , y 2 ) = ( 19 , 3 ) (y_1,y_2) = (19,3) ( y 1 , y 2 ) = ( 19 , 3 )

Bob 解密,她计算 y 1 a = 19 6 ( m o d 23 ) ⟹ y 1 a = 2 y_1^a = 19^6 \pmod {23} \implies y_1^a = 2 y 1 a = 1 9 6 ( mod 23 ) ⟹ y 1 a = 2 β k = y 1 a = 2 \beta^k = y_1^a = 2 β k = y 1 a = 2 x = y 2 ⋅ ( y 1 a ) − 1 ( m o d 23 ) ⟹ x = 3 ⋅ 2 − 1 ( m o d 23 ) x = y_2 \cdot (y_1^a)^{-1} \pmod {23} \implies x = 3 \cdot 2^{-1} \pmod {23} x = y 2 ⋅ ( y 1 a ) − 1 ( mod 23 ) ⟹ x = 3 ⋅ 2 − 1 ( mod 23 ) 23 23 23 2 2 2 2 − 1 = 12 2^{-1}= 12 2 − 1 = 12 x = 36 ( m o d 23 ) = 13 x = 36 \pmod {23} = 13 x = 36 ( mod 23 ) = 13

在攻击者的视角下,它们只知道公钥 ( p , α , β ) (p,\alpha,\beta) ( p , α , β ) β k \beta^k β k y 2 y_2 y 2 x x x

有限域# 在最开始的数学基础知识中,我们已经介绍过了群、环、域的基本概念,在这里我们主要来讲讲 有限域 (Finite Fields) ,又称 伽罗瓦域 (Galoisfield) 。有限域是指包含有限个元素的域,通常记作 G F ( q ) GF(q) GF ( q ) q q q p p p n n n q = p n , n ≥ 1 q =p^n,\ n \ge 1 q = p n , n ≥ 1

回顾一下域的概念,简单来说:域是一个集合,在这个集合里,可以做加、减、乘、除,而且 运算结果还留在这个集合里 。例如:Z 5 = { 0 , 1 , 2 , 3 , 4 } \mathbb{Z}_5 = \{0,1,2,3,4\} Z 5 = { 0 , 1 , 2 , 3 , 4 } 5 5 5 5 5 5 φ ( 5 ) = 4 \varphi(5) = 4 φ ( 5 ) = 4 0 0 0 5 5 5

根据欧拉函数的性质来看,Z p \mathbb{Z}_p Z p p p p 2 , 3 , 5 , 7 , 11 , 13 , … 2,3,5,7,11,13,\dots 2 , 3 , 5 , 7 , 11 , 13 , … 2 8 , 2 128 , 2 256 2^8,\ 2^{128},\ 2^{256} 2 8 , 2 128 , 2 256 多项式环 Z p [ x ] \mathbb{Z}_p[x] Z p [ x ] f ( x ) f(x) f ( x ) 。

Z p [ x ] \mathbb{Z}_p[x] Z p [ x ] 系数来自 Z p \mathbb{Z}_p Z p 。例如 Z 2 [ x ] \mathbb{Z}_2[x] Z 2 [ x ] x x x x 3 + x + 1 , x 2 + 1 , 1 x^3 + x + 1, \quad x^2 + 1, \quad 1 x 3 + x + 1 , x 2 + 1 , 1

以前我们学过整数模运算,例如:17 ≡ 2 ( m o d 5 ) ⟹ 17 = 3 ⋅ 5 + 2 17 \equiv 2 \pmod 5 \implies 17 = 3\cdot 5 + 2 17 ≡ 2 ( mod 5 ) ⟹ 17 = 3 ⋅ 5 + 2 f ( x ) = x 3 + x + 1 f(x)=x^3+x+1 f ( x ) = x 3 + x + 1 f ( x ) f(x) f ( x ) Z 2 [ x ] / ( x 3 + x + 1 ) \mathbb{Z}_2[x]/(x^3+x+1) Z 2 [ x ] / ( x 3 + x + 1 )

因为 f ( x ) f(x) f ( x ) a 2 x 2 + a 1 x + a 0 , a 2 , a 1 , a 0 ∈ { 0 , 1 } a_2 x^2+a_1 x+a_0,\ a_2,a_1,a_0\in \{0,1\} a 2 x 2 + a 1 x + a 0 , a 2 , a 1 , a 0 ∈ { 0 , 1 } 2 3 = 8 2^3=8 2 3 = 8 构建了一个大小为 8 的有限域 。

所以我们可以正式定义:Z p [ x ] / ( f ( x ) ) \mathbb{Z}_p[x]/(f(x)) Z p [ x ] / ( f ( x )) f ( x ) f(x) f ( x ) 不可约多项式 (irreducible) 时,它的余数可以构成一个有限域。不可约多项式 就是多项式世界里的质数:它次数 ≥ 1 ≥1 ≥ 1 G F ( 2 ) GF (2) GF ( 2 ) x 3 + 1 x^3+1 x 3 + 1 x 3 + 1 = ( x + 1 ) ( x 2 + x + 1 ) x^3+1 = (x+1)(x^2+x+1) x 3 + 1 = ( x + 1 ) ( x 2 + x + 1 )

到这里可能有些抽象了,我们对比域在整数空间和多项式空间的定义清晰了:

整数世界 多项式世界 模 m m m 模 f ( x ) f(x) f ( x ) m m m f ( x ) f(x) f ( x ) Z m \mathbb{Z}_m Z m Z p [ x ] / ( f ( x ) ) \mathbb{Z}_p[x]/(f(x)) Z p [ x ] / ( f ( x ))

接下来我们通过一个例子来看构造有限域的过程。

我们的目标是:构造一个有 8 个元素的有限域。因为 8 不是素数,所以不能直接用 Z 8 \mathbb{Z}_8 Z 8 F 2 3 = F 8 \mathbb{F}_{2^3}=\mathbb{F}_8 F 2 3 = F 8

一种通常的做法是:在 Z 2 [ x ] \mathbb{Z}_2[x] Z 2 [ x ] f ( x ) f(x) f ( x ) F 8 = Z 2 [ x ] / ( f ( x ) ) \mathbb{F}_8 = \mathbb{Z}_2[x]/(f (x)) F 8 = Z 2 [ x ] / ( f ( x )) x 3 + a x 2 + b x + c x^3 + ax^2 + bx + c x 3 + a x 2 + b x + c a , b , c ∈ { 0 , 1 } a, b, c \in \{0,1\} a , b , c ∈ { 0 , 1 }

如果常数项 c = 0 c=0 c = 0 x x x x x x { 0 , 1 } \{0,1\} { 0 , 1 } 001, 011, 101, 111,它们分别对应下面四个式子:

001:f 1 ( x ) = x 3 + 1 f_1 (x)=x^3+1 f 1 ( x ) = x 3 + 1 011:f 2 ( x ) = x 3 + x + 1 f_2(x)=x^3+x+1 f 2 ( x ) = x 3 + x + 1 101:f 3 ( x ) = x 3 + x 2 + 1 f_3(x)=x^3+x^2+1 f 3 ( x ) = x 3 + x 2 + 1 111:f 4 ( x ) = x 3 + x 2 + x + 1 f_4(x)=x^3+x^2+x+1 f 4 ( x ) = x 3 + x 2 + x + 1 在 Z 2 [ x ] \mathbb{Z}_2[x] Z 2 [ x ] f ( x ) f(x) f ( x ) 一次 × 二次 ,要么 一次 × 一次 × 一次 。无论如何,至少都有一个一次因子。所有可能的一次多项式只有两个:01: x x x 11 x + 1 x+1 x + 1 x = 0 x=0 x = 0 x = 1 x=1 x = 1 f ( 0 ) = 0 f(0) = 0 f ( 0 ) = 0 x x x f ( 1 ) = 0 f(1)=0 f ( 1 ) = 0 1 + 1 = 0 1+1=0 1 + 1 = 0 x + 1 x+1 x + 1

如果 x = 0 x=0 x = 0 f 1 ( x ) = 0 + 1 = 1 , f 2 ( x ) = f 3 ( x ) = 1 , f 4 ( x ) = 1 f_1(x)=0+1=1,\ f_2(x) = f_3(x)=1,\ f_4(x)=1 f 1 ( x ) = 0 + 1 = 1 , f 2 ( x ) = f 3 ( x ) = 1 , f 4 ( x ) = 1 x x x

如果 x = 1 x=1 x = 1 f 1 ( x ) = 1 + 1 = 0 , f 2 ( x ) = f 3 ( x ) = 1 , f 4 ( x ) = 0 f_1(x)=1+1=0,\ f_2(x) = f_3(x)=1,\ f_4(x)=0 f 1 ( x ) = 1 + 1 = 0 , f 2 ( x ) = f 3 ( x ) = 1 , f 4 ( x ) = 0 f 1 ( x ) f_1(x) f 1 ( x ) f 4 ( x ) f_4(x) f 4 ( x ) x + 1 x+1 x + 1

经过验证,其中 f 1 ( x ) f_1(x) f 1 ( x ) f 4 ( x ) f_4(x) f 4 ( x ) x 3 + 1 = ( x + 1 ) ( x 2 + x + 1 ) x^3+1=(x+1)(x^2+x+1) x 3 + 1 = ( x + 1 ) ( x 2 + x + 1 ) x 3 + x 2 + x + 1 = ( x + 1 ) ( x 2 + 1 ) x^3+x^2+x+1=(x+1)(x^2+1) x 3 + x 2 + x + 1 = ( x + 1 ) ( x 2 + 1 )

因此,f 2 ( x ) f_2(x) f 2 ( x ) f 3 ( x ) f_3(x) f 3 ( x )

通过选择其中一个不可约多项式(如 x 3 + x + 1 x^3+x+1 x 3 + x + 1 F 8 \mathbb{F}_8 F 8 a 2 x 2 + a 1 x + a 0 a_2x^2+a_1x+a_0 a 2 x 2 + a 1 x + a 0 a 2 , a 1 , a 0 ∈ { 0 , 1 } a_2,a_1,a_0\in \{0,1\} a 2 , a 1 , a 0 ∈ { 0 , 1 }

000 → \rightarrow → 0 0 0 001 → \rightarrow → 1 1 1 010 → \rightarrow → x x x 011 → \rightarrow → x + 1 x + 1 x + 1 100 → \rightarrow → x 2 x^2 x 2 101 → \rightarrow → x 2 + 1 x^2 + 1 x 2 + 1 110 → \rightarrow → x 2 + x x^2 + x x 2 + x 111 → \rightarrow → x 2 + x + 1 x^2 + x + 1 x 2 + x + 1 在这个域中,我们计算加法时,可以使用二进制逐位计算得到。例如:( x 2 + x + 1 ) + ( x 2 + 1 ) (x^2+x+1)+(x^2+1) ( x 2 + x + 1 ) + ( x 2 + 1 ) 111 + 101 111+101 111 + 101 异或计算 ,得到:010 010 010 x x x

在计算乘法的时候,我们可以先像普通多项式一样相乘,然后用 x 3 + x + 1 x^3+x+1 x 3 + x + 1 ( x 2 + 1 ) × ( x 2 + x + 1 ) (x^2 + 1) \times (x^2 + x + 1) ( x 2 + 1 ) × ( x 2 + x + 1 )

对应二进制就是 101 乘以 111。我们将其像普通多项式相乘:( x 2 + 1 ) ( x 2 + x + 1 ) = x 4 + x 3 + x 2 + x 2 + x + 1 (x^2 + 1)(x^2 + x + 1)=x^4 + x^3 + x^2 + x^2 + x + 1 ( x 2 + 1 ) ( x 2 + x + 1 ) = x 4 + x 3 + x 2 + x 2 + x + 1 x 2 + x 2 = 100 + 100 = 0 x^2+x^2=100 + 100 = 0 x 2 + x 2 = 100 + 100 = 0 = x 4 + x 3 + x + 1 =x^4+x^3+x+1 = x 4 + x 3 + x + 1

这个式子现在要模:x 3 + x + 1 x^3+x+1 x 3 + x + 1 x 3 + x + 1 ≡ 0 x^3+x+1 \equiv 0 x 3 + x + 1 ≡ 0 x 3 ≡ − x − 1 x^3 \equiv -x -1 x 3 ≡ − x − 1 Z 2 [ x ] \mathbb{Z}_2[x] Z 2 [ x ] − 1 = + 1 -1 = +1 − 1 = + 1 x 3 = x + 1 x^3 = x+1 x 3 = x + 1

回到上面的相乘式,我们用 x 3 = x + 1 x^3 = x+1 x 3 = x + 1 x 4 = x ⋅ x 3 = x ( x + 1 ) = x 2 + x = 110 x^4=x\cdot x^3=x(x+1)=x^2+x=110 x 4 = x ⋅ x 3 = x ( x + 1 ) = x 2 + x = 110 = ( x 2 + x ) + ( x + 1 ) + x + 1 = x 2 + x =(x^2+x) + (x+1) + x+1 = x^2+x = ( x 2 + x ) + ( x + 1 ) + x + 1 = x 2 + x

我们把化简规则:x 3 = x + 1 x^3 = x+1 x 3 = x + 1

x 1 = x x^1=x x 1 = x x 2 = x 2 x^2=x^2 x 2 = x 2 x 3 = x + 1 x^3=x+1 x 3 = x + 1 x 4 = x 2 + x x^4=x^2+x x 4 = x 2 + x x 5 = x 2 + x + 1 x^5=x^2+x+1 x 5 = x 2 + x + 1 x 6 = x 2 + 1 x^6=x^2+1 x 6 = x 2 + 1 x 7 = ( x + 1 ) + x = 1 x^7=(x+1)+x=1 x 7 = ( x + 1 ) + x = 1 通过这个序列我们可以看到,x 1 x^1 x 1 x 7 x^7 x 7

在这种构造下,域中的元素既可以表示为系数组成的多项式,也可以对应为二进制位串,这使得有限域运算在计算机硬件和软件中能够以极高的效率实现。

在密码学中,有限域为复杂的代数运算提供了封闭且稳定的数学结构,是实现 AES、ECC 等现代加密算法的核心基础。理解有限域的性质,有助于我们进一步探究非对称加密中更高效的构造方式。

椭圆曲线# 椭圆曲线 (Elliptic Curve) 在实数中是一个类似 Ω \Omega Ω y 2 = x 3 + a x + b y^2 = x^3 + ax + b y 2 = x 3 + a x + b

但是在密码学里,我们通常不在实数里工作,而是在模素数 p p p y 2 ≡ x 3 + a x + b ( m o d p ) y^2 \equiv x^3 + ax + b \pmod p y 2 ≡ x 3 + a x + b ( mod p ) x , y ∈ { 0 , 1 , 2 , … , p − 1 } x,y \in \{0,1,2,\dots,p-1\} x , y ∈ { 0 , 1 , 2 , … , p − 1 }

在这种定义下,原本平滑连续的曲线会变成由一系列离散点 ( x , y ) ∈ Z p × Z p (x, y) \in \mathbb{Z}_p \times \mathbb{Z}_p ( x , y ) ∈ Z p × Z p O \mathcal{O} O O \mathcal{O} O 单位元 (就像加法里的 0)。

这个椭圆曲线的参数 a , b ∈ Z p a, b \in \mathbb{Z}_p a , b ∈ Z p 4 a 3 + 27 b 2 ≠ 0 4 a^3 + 27 b^2 \neq 0 4 a 3 + 27 b 2 = 0

在椭圆曲线 ε \varepsilon ε p p p P = ( x 1 , y 1 ) P=(x_1, y_1) P = ( x 1 , y 1 ) Q = ( x 2 , y 2 ) Q=(x_2,y_2) Q = ( x 2 , y 2 ) P + Q = ( x 3 , y 3 ) P+Q=(x_3,y_3) P + Q = ( x 3 , y 3 )

若 x 1 = x 2 x_1=x_2 x 1 = x 2 y 1 = − y 2 y_1 = -y_2 y 1 = − y 2 P + Q = O P+Q = \mathcal{O} P + Q = O

若 x 1 ≠ x 2 x_1 \ne x_2 x 1 = x 2 x 3 = λ 2 − x 1 − x 2 x_3=\lambda^2-x_1-x_2 x 3 = λ 2 − x 1 − x 2 y 3 = λ ( x 1 − x 3 ) − y 1 y_3=\lambda(x_1-x_3)-y_1 y 3 = λ ( x 1 − x 3 ) − y 1 λ \lambda λ

如果 P ≠ Q P\neq Q P = Q λ = ( y 2 − y 1 ) ( x 2 − x 1 ) \lambda=\frac{(y_2-y_1)}{(x_2-x_1)} λ = ( x 2 − x 1 ) ( y 2 − y 1 ) P P P Q Q Q

如果 P = Q P=Q P = Q λ = ( 3 x 1 2 + a ) ( 2 y 1 ) \lambda=\frac{(3x_1^2+a)}{(2y_1)} λ = ( 2 y 1 ) ( 3 x 1 2 + a ) ε \varepsilon ε P P P

且定义单位元相加:P + O = O + P = P P+\mathcal{O}=\mathcal{O}+P=P P + O = O + P = P

我们来看一个例子:

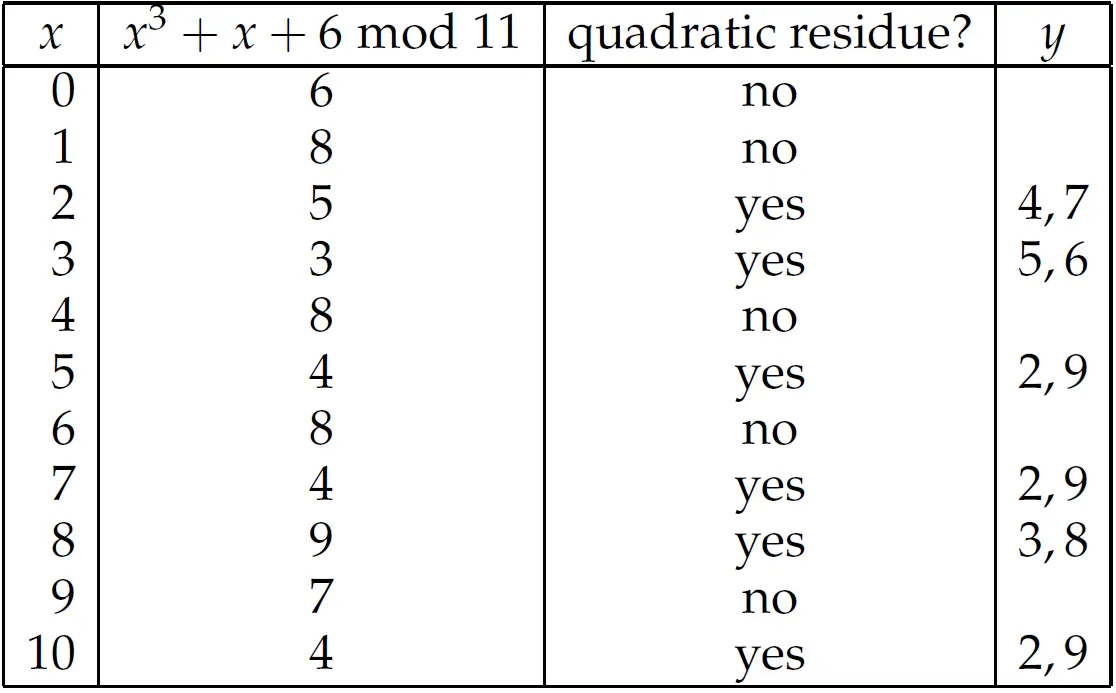

设 E : y 2 = x 3 + x + 6 E: y^2=x^3+x+6 E : y 2 = x 3 + x + 6 Z 11 \mathbb{Z}_{11} Z 11 P ( x , y ) P(x,y) P ( x , y ) y 2 ≡ x 3 + x + 6 ( m o d 11 ) y^2 \equiv x^3+x+6 \pmod {11} y 2 ≡ x 3 + x + 6 ( mod 11 ) x , y ∈ Z 11 = { 0 , 1 , 2 , … , 10 } x,y \in \mathbb{Z}_{11} = \{0,1,2,\dots,10\} x , y ∈ Z 11 = { 0 , 1 , 2 , … , 10 }

在这个椭圆曲线中有哪些点呢?找点的方法就是 把 x ∈ Z 11 = { 0 , 1 , 2 , … , 10 } x \in \mathbb{Z}_{11} = \{0,1,2,\dots,10\} x ∈ Z 11 = { 0 , 1 , 2 , … , 10 } 。

我们先列出模 11 下所有平方值 z z z

0 2 ≡ 0 0^2\equiv 0 0 2 ≡ 0 1 2 ≡ 1 1^2\equiv 1 1 2 ≡ 1 2 2 ≡ 4 2^2\equiv 4 2 2 ≡ 4 3 2 ≡ 9 3^2\equiv 9 3 2 ≡ 9 4 2 ≡ 16 ≡ 5 4^2\equiv 16\equiv 5 4 2 ≡ 16 ≡ 5 5 2 ≡ 25 ≡ 3 5^2\equiv 25\equiv 3 5 2 ≡ 25 ≡ 3 6 2 ≡ 36 ≡ 3 6^2\equiv 36\equiv 3 6 2 ≡ 36 ≡ 3 7 2 ≡ 49 ≡ 5 7^2\equiv 49\equiv 5 7 2 ≡ 49 ≡ 5 8 2 ≡ 64 ≡ 9 8^2\equiv 64\equiv 9 8 2 ≡ 64 ≡ 9 9 2 ≡ 81 ≡ 4 9^2\equiv 81\equiv 4 9 2 ≡ 81 ≡ 4 10 2 ≡ 100 ≡ 1 10^2\equiv 100\equiv 1 1 0 2 ≡ 100 ≡ 1 接下来我们将 x x x y 2 ≡ x 3 + x + 6 ( m o d 11 ) y^2 \equiv x^3+x+6 \pmod {11} y 2 ≡ x 3 + x + 6 ( mod 11 ) y 2 ≡ z ( m o d 11 ) y^2\equiv z \pmod {11} y 2 ≡ z ( mod 11 )

例如:

若 x = 2 x = 2 x = 2 y = 2 3 + 2 + 6 = 8 + 2 + 6 = 16 ≡ 5 ( m o d 11 ) y=2^3 + 2 + 6 = 8 + 2 + 6 = 16 \equiv 5 \pmod {11} y = 2 3 + 2 + 6 = 8 + 2 + 6 = 16 ≡ 5 ( mod 11 ) y = 4 y=4 y = 4 y = 7 y=7 y = 7 ( 2 , 4 ) (2, 4) ( 2 , 4 ) ( 2 , 7 ) (2, 7) ( 2 , 7 )

若 x = 4 x=4 x = 4 y = 4 3 + 4 + 6 = 64 + 4 + 6 = 74 ≡ 8 ( m o d 11 ) y=4^3+4+6=64+4+6=74 \equiv 8 \pmod{11} y = 4 3 + 4 + 6 = 64 + 4 + 6 = 74 ≡ 8 ( mod 11 )

所有的计算结果如下图:

一共有 12 个普通点和 1 个无穷远点 O \mathcal{O} O

所以这个椭圆曲线最神奇的地方,是你可以把两个点 P P P Q Q Q R R R R R R α = ( 2 , 7 ) \alpha = (2, 7) α = ( 2 , 7 ) 2 α = α + α 2\alpha=\alpha+\alpha 2 α = α + α

2 α = ( 2 , 7 ) + ( 2 , 7 ) 2\alpha=(2,7)+(2,7) 2 α = ( 2 , 7 ) + ( 2 , 7 ) P = Q P=Q P = Q λ = ( 3 x 1 2 + a ) ( 2 y 1 ) − 1 \lambda=(3x_1^2+a)(2y_1)^{-1} λ = ( 3 x 1 2 + a ) ( 2 y 1 ) − 1 x 1 = 2 , y 1 = 7 , a = 1 x_1=2,\quad y_1=7,\quad a=1 x 1 = 2 , y 1 = 7 , a = 1

λ = ( 3 ⋅ 2 2 + 1 ) ( 2 ⋅ 7 ) − 1 ( m o d 11 ) ⟹ λ = 2 ⋅ 3 − 1 ( m o d 11 ) \lambda=(3\cdot 2^2+1)(2\cdot 7)^{-1}\pmod {11} \implies \lambda=2\cdot 3^{-1}\pmod {11} λ = ( 3 ⋅ 2 2 + 1 ) ( 2 ⋅ 7 ) − 1 ( mod 11 ) ⟹ λ = 2 ⋅ 3 − 1 ( mod 11 ) 3 − 1 ≡ 4 ( m o d 11 ) 3^{-1}\equiv 4 \pmod {11} 3 − 1 ≡ 4 ( mod 11 ) λ = 2 ⋅ 4 = 8 \lambda=2\cdot 4=8 λ = 2 ⋅ 4 = 8

代入计算 x 3 = λ 2 − x 1 − x 2 = 60 ≡ 5 ( m o d 11 ) x_3=\lambda^2-x_1-x_2=60 \equiv 5 \pmod{11} x 3 = λ 2 − x 1 − x 2 = 60 ≡ 5 ( mod 11 ) y 3 = λ ( x 1 − x 3 ) − y 1 = − 31 ≡ 2 ( m o d 11 ) y_3=\lambda(x_1-x_3)-y_1=-31 \equiv 2 \pmod{11} y 3 = λ ( x 1 − x 3 ) − y 1 = − 31 ≡ 2 ( mod 11 )

所以:2 α = ( 5 , 2 ) 2\alpha=(5,2) 2 α = ( 5 , 2 )

同理我们计算 3 α = 2 α + α ⟹ 3 α = ( 5 , 2 ) + ( 2 , 7 ) 3\alpha=2\alpha+\alpha \implies 3\alpha=(5,2)+(2,7) 3 α = 2 α + α ⟹ 3 α = ( 5 , 2 ) + ( 2 , 7 ) P ≠ Q P \ne Q P = Q λ = ( y 2 − y 1 ) ( x 2 − x 1 ) − 1 \lambda=(y_2-y_1)(x_2-x_1)^{-1} λ = ( y 2 − y 1 ) ( x 2 − x 1 ) − 1 λ = ( 7 − 2 ) ( 2 − 5 ) − 1 = 5 ⋅ ( − 3 ) − 1 ( m o d 11 ) \lambda=(7-2)(2-5)^{-1}=5\cdot (-3)^{-1} \pmod {11} λ = ( 7 − 2 ) ( 2 − 5 ) − 1 = 5 ⋅ ( − 3 ) − 1 ( mod 11 )

同样使用拓展欧几里得算法,− 3 ≡ 8 ( m o d 11 ) -3\equiv 8 \pmod {11} − 3 ≡ 8 ( mod 11 ) λ = 5 ⋅ 8 − 1 ( m o d 11 ) \lambda=5\cdot 8^{-1}\pmod {11} λ = 5 ⋅ 8 − 1 ( mod 11 ) 8 − 1 = 7 8^{-1}=7 8 − 1 = 7 λ = 5 ⋅ 7 = 35 ≡ 2 ( m o d 11 ) \lambda=5\cdot 7=35\equiv 2 \pmod {11} λ = 5 ⋅ 7 = 35 ≡ 2 ( mod 11 )

代入 x 3 x_3 x 3 x 3 = 2 2 − 5 − 2 = 4 − 7 = − 3 ≡ 8 ( m o d 11 ) x_3=2^2-5-2=4-7=-3 \equiv 8 \pmod{11} x 3 = 2 2 − 5 − 2 = 4 − 7 = − 3 ≡ 8 ( mod 11 ) y 3 = 2 ( 5 − 8 ) − 2 = − 8 ≡ 3 ( m o d 11 ) y_3=2(5-8)-2=-8 \equiv 3 \pmod{11} y 3 = 2 ( 5 − 8 ) − 2 = − 8 ≡ 3 ( mod 11 ) y 3 = 2 ( 5 − 8 ) − 2 y_3=2(5-8)-2 y 3 = 2 ( 5 − 8 ) − 2

在椭圆曲线的密码系统 (ECC)中,我们将离散对数 α a = β \alpha^a=\beta α a = β a α = β a\alpha=\beta a α = β

签名方案# 我们前面学到了很多不同的加密方法,它们都是将明文加密,从而确保信息的机密性。然而,在实际通信过程中,验证发送者的身份以及确保消息在传输过程中未被篡改同样至关重要。

Hash 函数是给数据生成一个指纹,它只回答了内容有没有修改。我们还想知道并验证发送者的真实身份,数字签名方案正是为此设计的,它利用 非对称加密 技术,让发送方使用私钥对消息进行签名,而接收方通过对应的公钥来验证签名的有效性和完整性。

数字签名在本质上就是 Hash + 非对称加密 。

RSA 签名方案# RSA 签名方案是一种基于 RSA 密码系统的数字签名方法,它的过程几乎与 RSA 加密一样。

在 Z n \mathbb{Z}_n Z n n = p q n=pq n = pq p p p q q q K = { ( n , p , q , a , b ) : a b ≡ 1 ( m o d ϕ ( n ) ) } K=\{(n,p,q,a,b): ab \equiv 1 \pmod{\phi(n)}\} K = {( n , p , q , a , b ) : ab ≡ 1 ( mod ϕ ( n ))} x , y ∈ Z n x,y \in \mathbb{Z}_n x , y ∈ Z n

签名函数 sig K ( x ) = x a m o d n \text{sig}_K(x)=x^a \bmod n sig K ( x ) = x a mod n

验证函数 ver K ( x , y ) = true ⟺ x ≡ y b ( m o d n ) \text{ver}_K(x,y)=\text{true} \iff x\equiv y^b \pmod n ver K ( x , y ) = true ⟺ x ≡ y b ( mod n ) n n n b b b p p p q q q a a a

也就是说对于消息 x x x y = x a m o d n y=x^a \bmod n y = x a mod n y b m o d n y^b \bmod n y b mod n x x x

在这个 RSA 签名方案中,签名使用 RSA 的“解密规则”,验证使用 RSA 的“加密规则” 。

接下来通过一个例子来看懂流程:

假设 Alice 选择质数 p = 5 , q = 11 p=5,\quad q=11 p = 5 , q = 11 n = p q = 55 n=pq=55 n = pq = 55 ϕ ( n ) = ( p − 1 ) ( q − 1 ) = 4 × 10 = 40 \phi (n)=(p-1)(q-1)=4\times 10=40 ϕ ( n ) = ( p − 1 ) ( q − 1 ) = 4 × 10 = 40 b = 3 b=3 b = 3 a a a a b ≡ 1 ( m o d 40 ) ab\equiv 1\pmod{40} ab ≡ 1 ( mod 40 ) a = 27 a=27 a = 27

公钥:( n , b ) = ( 55 , 3 ) (n,b)=(55,3) ( n , b ) = ( 55 , 3 )

私钥:( p , q , a ) = ( 5 , 11 , 27 ) (p,q,a)=(5,11,27) ( p , q , a ) = ( 5 , 11 , 27 )

现在 Alice 要签名消息:x = 13 x=13 x = 13 y = x a m o d n = 13 27 m o d 55 ⟹ y = 7 y=x^a\bmod n=13^{27}\bmod 55 \implies y=7 y = x a mod n = 1 3 27 mod 55 ⟹ y = 7

所以 Alice 发给 Bob:( x , y ) = ( 13 , 7 ) (x,y)=(13,7) ( x , y ) = ( 13 , 7 )

Bob 将使用验证函数及公钥进行验证:y b m o d n = 7 3 ≡ 13 m o d 55 y^b \bmod n = 7^3 \equiv 13 \bmod 55 y b mod n = 7 3 ≡ 13 mod 55 x = 13 x=13 x = 13

如果攻击者想要伪造 Alice 对某条消息 x x x x x x y y y “存在性伪造” (Existential Forgery) 的攻击。因为验证时会检查:y b ≡ x ( m o d n ) y^b\equiv x\pmod n y b ≡ x ( mod n ) y ∈ Z n y\in \mathbb{Z}_n y ∈ Z n x = y b m o d n x=y^b\bmod n x = y b mod n ( x , y ) (x,y) ( x , y )

为了解决这种安全性问题,在实际应用中,RSA 签名通常不会直接对原始消息进行操作,而是先对消息计算 Hash 值。通过对 H ( x ) H(x) H ( x ) y y y x x x

对比 RSA 加密和签名,区别如下:

项目 RSA 加密 RSA 签名 目标 保密 confidentiality 认证与完整性 authenticity + integrity 谁使用公钥 发送者用接收者公钥加密 验证者用签名者公钥验证 谁使用私钥 接收者用私钥解密 签名者用私钥签名 数学操作 e K = x b m o d n e_K=x^b\bmod n e K = x b mod n y = x a m o d n y=x^a\bmod n y = x a mod n 反向操作 d K = c a m o d n d_K=c^a\bmod n d K = c a mod n 检查 x ≡ y b m o d n x\equiv y^b\bmod n x ≡ y b mod n 核心含义 只有私钥持有者能读 只有私钥持有者能签

ElGamal 签名方案# ElGamal 签名是基于离散对数困难问题的签名。它的签名过程也和 ElGamal 密码系统类似。

设 p p p α ∈ Z p ∗ \alpha \in \mathbb{Z}_{p}^* α ∈ Z p ∗ Z p ∗ = { 1 , 2 , … , p − 1 } \mathbb{Z}_p^* = \{1,2,\dots,p-1\} Z p ∗ = { 1 , 2 , … , p − 1 } K = { ( p , α , a , β ) : β ≡ α a ( m o d p ) } K= \{(p,\alpha,a,\beta): \beta \equiv \alpha^a \pmod{p}\} K = {( p , α , a , β ) : β ≡ α a ( mod p )} K = ( p , α , a , β ) K=(p,\alpha,a,\beta) K = ( p , α , a , β ) k ∈ Z p − 1 ∗ k \in \mathbb{Z}_{p-1}^* k ∈ Z p − 1 ∗ k k k p − 1 p-1 p − 1 gcd ( k , p − 1 ) = 1 \gcd(k,p-1)=1 g cd( k , p − 1 ) = 1

签名函数:sig K ( x , k ) = ( γ , δ ) \text{sig}_K(x,k)=(\gamma,\delta) sig K ( x , k ) = ( γ , δ ) x ≡ a γ + k δ ( m o d p − 1 ) x \equiv a\gamma + k\delta \pmod{p-1} x ≡ aγ + k δ ( mod p − 1 ) γ = α k m o d p \gamma=\alpha^k\bmod p γ = α k mod p δ = ( x − a γ ) k − 1 m o d ( p − 1 ) \delta=(x-a\gamma)k^{-1}\bmod(p-1) δ = ( x − aγ ) k − 1 mod ( p − 1 )

检验函数:只需要检查 β γ γ δ ≡ α x ( m o d p ) \beta^\gamma \gamma^\delta \equiv \alpha^x \pmod p β γ γ δ ≡ α x ( mod p )

其中,α \alpha α β \beta β p p p a a a k k k

在验证时:Bob 不知道 a a a k k k α \alpha α α x ≡ α a γ + k δ = ( α a ) γ × ( α k ) δ ( m o d p ) \alpha^x \equiv \alpha^{a\gamma + k\delta}= (\alpha^a)^\gamma \times (\alpha^k)^\delta \pmod p α x ≡ α aγ + k δ = ( α a ) γ × ( α k ) δ ( mod p )

此时:

α a \alpha^a α a β \beta β α k \alpha^k α k γ \gamma γ 只需要计算:β γ × γ δ m o d p \beta^\gamma \times \gamma^\delta \bmod p β γ × γ δ mod p α x m o d p \alpha^x \bmod p α x mod p

我们发现这个过程中,γ = α k m o d p \gamma=\alpha^k\bmod p γ = α k mod p p p p δ = ( x − a γ ) k − 1 m o d ( p − 1 ) \delta=(x-a\gamma)k^{-1}\bmod(p-1) δ = ( x − aγ ) k − 1 mod ( p − 1 ) p − 1 p-1 p − 1 Z p ∗ \mathbb{Z}_p^* Z p ∗ p − 1 p-1 p − 1 α \alpha α p − 1 p-1 p − 1 p − 1 p-1 p − 1

底数运算在模 p p p ;指数关系在模 p − 1 p−1 p − 1 。 我们同样通过一个例子来看这个过程:

设 p = 467 , α = 2 , a = 127 p=467,\quad \alpha=2,\quad a=127 p = 467 , α = 2 , a = 127

Alice 的私钥:a = 127 a = 127 a = 127

Alice 的公钥的一部分:β = 2 127 m o d 467 = 132 \beta = 2^{127} \bmod 467 = 132 β = 2 127 mod 467 = 132 ( p , α , β ) = ( 467 , 2 , 132 ) (p,\alpha,\beta)=(467,2,132) ( p , α , β ) = ( 467 , 2 , 132 )

现在 Alice 要对消息 x = 100 x = 100 x = 100 k = 213 k = 213 k = 213 gcd ( 213 , 466 ) = 1 \gcd(213, 466) = 1 g cd( 213 , 466 ) = 1 k k k 466 466 466 213 − 1 ≡ 431 ( m o d 466 ) 213^{-1}\equiv 431\pmod{466} 21 3 − 1 ≡ 431 ( mod 466 )

首先我们计算 γ \gamma γ γ = α k m o d p = 2 213 m o d 467 ⟹ γ = 29 \gamma=\alpha^k\bmod p =2^{213}\bmod 467 \implies \gamma=29 γ = α k mod p = 2 213 mod 467 ⟹ γ = 29

接着计算 δ \delta δ δ = ( x − a γ ) k − 1 m o d ( p − 1 ) = − 3583 × 431 m o d 466 ⟹ δ = 51 \delta=(x-a\gamma)k^{-1}\bmod(p-1) = -3583\times 431\bmod 466 \implies \delta=51 δ = ( x − aγ ) k − 1 mod ( p − 1 ) = − 3583 × 431 mod 466 ⟹ δ = 51

因此 Alice 的签名是 ( 29 , 51 ) (29,51) ( 29 , 51 )

验证者知道:p = 467 , α = 2 , β = 132 p=467,\quad \alpha=2,\quad \beta=132 p = 467 , α = 2 , β = 132 x = 100 , ( γ , δ ) = ( 29 , 51 ) x=100,\quad (\gamma,\delta)=(29,51) x = 100 , ( γ , δ ) = ( 29 , 51 ) β γ γ δ ≡ α x ( m o d p ) ⟹ 132 29 29 51 ≡ 189 ( m o d 467 ) \beta^\gamma\gamma^\delta\equiv \alpha^x\pmod p \implies 132^{29}29^{51}\equiv 189\pmod{467} β γ γ δ ≡ α x ( mod p ) ⟹ 13 2 29 2 9 51 ≡ 189 ( mod 467 )

同时,2 100 ≡ 189 ( m o d 467 ) 2^{100}\equiv 189\pmod{467} 2 100 ≡ 189 ( mod 467 )

比较 RSA 签名和 ElGamal 签名方案:

项目 RSA Signature ElGamal Signature 基础困难问题 大整数分解 离散对数 签名是否随机 通常基础形式不随机 随机 签名形式 一个数 y y y 两个数 ( γ , δ ) (\gamma,\delta) ( γ , δ ) 私钥 RSA 私钥指数 a a a 公钥 ( n , b ) (n, b) ( n , b ) ( p , α , β ) (p,\alpha,\beta) ( p , α , β ) 核心验证 y b ≡ x ( m o d n ) y^b\equiv x\pmod n y b ≡ x ( mod n ) β γ γ δ ≡ α x ( m o d p ) \beta^\gamma\gamma^\delta\equiv \alpha^x\pmod p β γ γ δ ≡ α x ( mod p ) 数学核心 指数互逆 指数线性关系

密钥分配# 前面学过很多加密、MAC、认证方法,它们经常都有一个前提:Alice 和 Bob 手里已经有同一把秘密钥匙。

密钥分配 (Key Distribution) 要解决的问题是:在一个有 n n n

Blom 方案# Trusted Authority,简称 TA ,可以为每一对用户都生成一把不同的密钥用于它们之间的通信:K U , V = K V , U K_{U,V}=K_{V,U} K U , V = K V , U U U U V V V

因为任意两个人以后都可能通信。如果提前给每一对用户都发一把钥匙,那么每个人要存很多钥匙,系统也要管理大量钥匙。如果网络中有 n n n U U U n − 1 n−1 n − 1 ( n 2 ) \binom{n}{2} ( 2 n )

Blom 方案是一种密钥预分配方案 (Key Predistribution Scheme,KPS)。它的核心原理是:TA 不直接给每一对用户发完整钥匙,而是给每个人发一个“钥匙生成器”。用户拿自己的钥匙生成器,输入对方的公开编号,就能得到两人之间的共享密钥 。

Blom 方案分配密钥的过程简单来说可以描述如下:

首先,选定一个公开的大素数 p p p U U U r U r_U r U

TA 在后台秘密构造一个最高次数为 k k k 二元对称多项式 f ( x , y ) = f ( y , x ) f(x, y)=f(y,x) f ( x , y ) = f ( y , x ) 。

对于用户 U U U r U r_U r U y y y f ( x , y ) f(x, y) f ( x , y ) x x x g U ( x ) g_U(x) g U ( x ) g U ( x ) g_U(x) g U ( x ) U U U V V V V V V

若用户 U U U V V V

U U U g U ( x ) g_U(x) g U ( x ) V V V r V r_V r V K U , V = g U ( r V ) K_{U,V} = g_U(r_V) K U , V = g U ( r V ) V V V g V ( x ) g_V(x) g V ( x ) U U U r U r_U r U K V , U = g V ( r U ) K_{V,U} = g_V(r_U) K V , U = g V ( r U ) 因为 f ( r V , r U ) = f ( r U , r V ) f(r_V, r_U) = f(r_U, r_V) f ( r V , r U ) = f ( r U , r V )

下面是一个例子展示了这个过程:

假设 p = 13 p=13 p = 13 f ( x , y ) = 3 + 2 x + 2 y + 5 x y ( m o d 13 ) f (x, y)=3+2 x+2 y+5 xy \pmod{13} f ( x , y ) = 3 + 2 x + 2 y + 5 x y ( mod 13 ) f ( y , x ) = 3 + 2 y + 2 x + 5 y x ( m o d 13 ) f(y,x)=3+2y+2x+5yx \pmod{13} f ( y , x ) = 3 + 2 y + 2 x + 5 y x ( mod 13 )

现在有两个用户 Alice 和 Bob:r A = 1 , r B = 4 r_A=1,\quad r_B=4 r A = 1 , r B = 4

Alice 的编号是 1 1 1 g A ( x ) = f ( x , 1 ) g_A (x)=f (x, 1) g A ( x ) = f ( x , 1 ) g A ( x ) = 5 + 7 x ( m o d 13 ) g_A (x)=5+7 x \pmod{13} g A ( x ) = 5 + 7 x ( mod 13 )

Bob 的编号是 4,所以 TA 给 Bob:g B ( x ) = f ( x , 4 ) g_B(x)=f(x,4) g B ( x ) = f ( x , 4 ) g B ( x ) = 11 + 22 x ≡ 11 + 9 x ( m o d 13 ) g_B(x)=11+22x \equiv 11+9x \pmod{13} g B ( x ) = 11 + 22 x ≡ 11 + 9 x ( mod 13 )